Новини кібербезпеки

Будьте в курсі останніх інцидентів, вразливостей та змін у ландшафті загроз. Ми висвітлюємо витоки даних, ransomware-кампанії, критичні CVE та регуляторні новини – з контекстом, що це означає для вас і як захиститися.

Як SSRF-вразливість у Cisco Unified CM відкриває root-доступ

Cisco випустила виправлення для критичної вразливості CVE-2026-20230 у Cisco Unified Communications Manager (Unified CM) та його Session Management Edition. Вразливість ...

Китайськомовна кіберзлочинна група TA4922 виходить за межі Азії

Китайськомовне кіберзлочинне угруповання TA4922, яке раніше зосереджувалося на цілях у Східній Азії, розширило географію атак на європейські організації — у ...

Масова інфекція WordPress: стеганографія в Steam та серверний бекдор

За даними дослідників GoDaddy, близько 1980 сайтів на базі WordPress виявилися зараженими багатоступеневим шкідливим ПЗ, яке використовує профілі Steam Community ...

Конфлікт Microsoft з Nightmare Eclipse: експлойти Windows і реакція спільноти

Microsoft опублікувала заяву, в якій відмовилася від агресивної риторики в конфлікті з дослідником з кібербезпеки Nightmare Eclipse (також відомим як ...

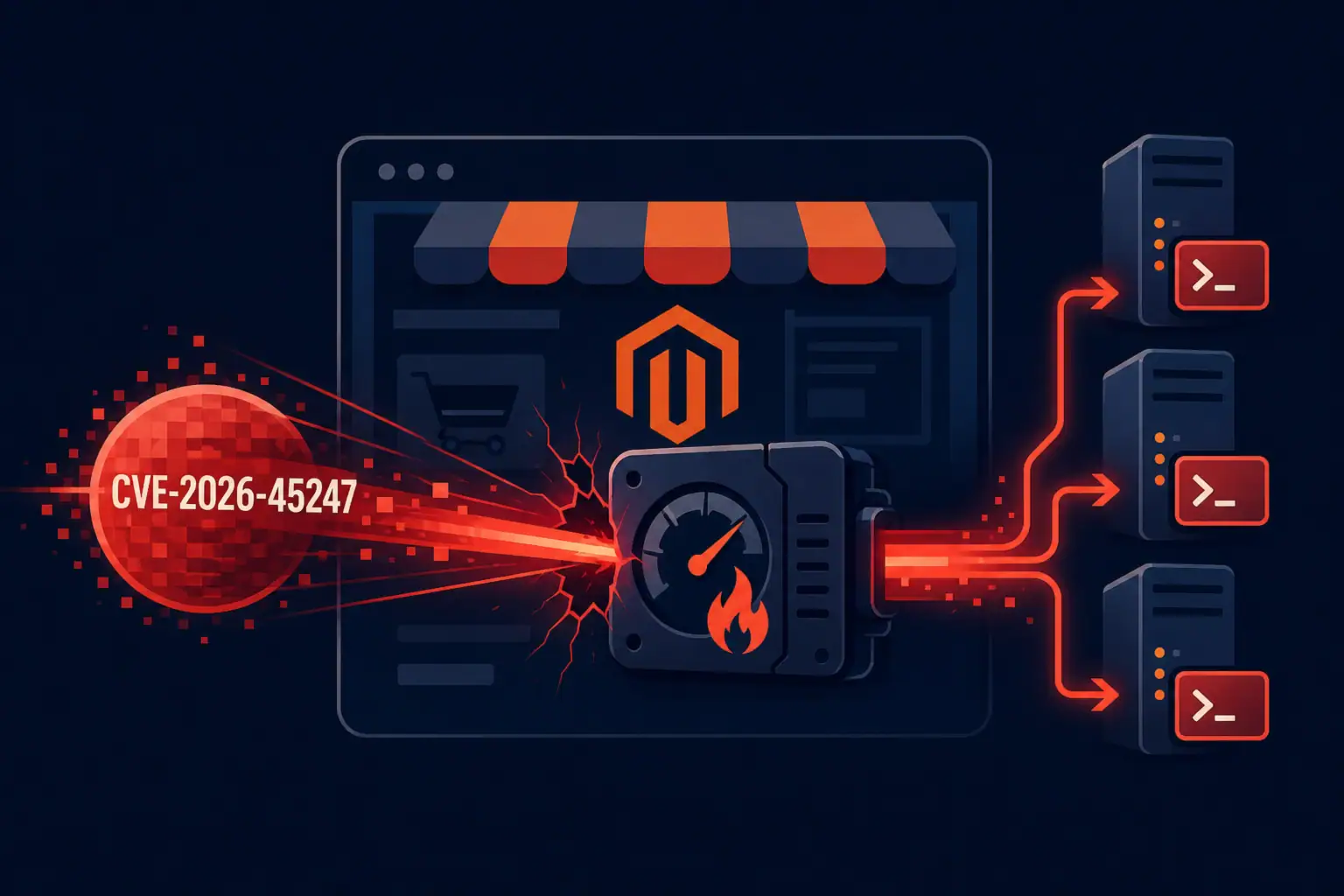

Критична вразливість Mirasvit Cache Warmer дозволяє RCE

3 червня 2026 року Агентство з кібербезпеки та безпеки інфраструктури США (CISA) внесло вразливість CVE-2026-45247 до каталогу Known Exploited Vulnerabilities ...

Як операція Disruption Week змінила боротьбу зі схемами «pig butchering»

Міністерство юстиції США оголосило про результати безпрецедентної спільної операції державних органів і приватного сектору проти транснаціональних шахрайських мереж у Південно-Східній ...

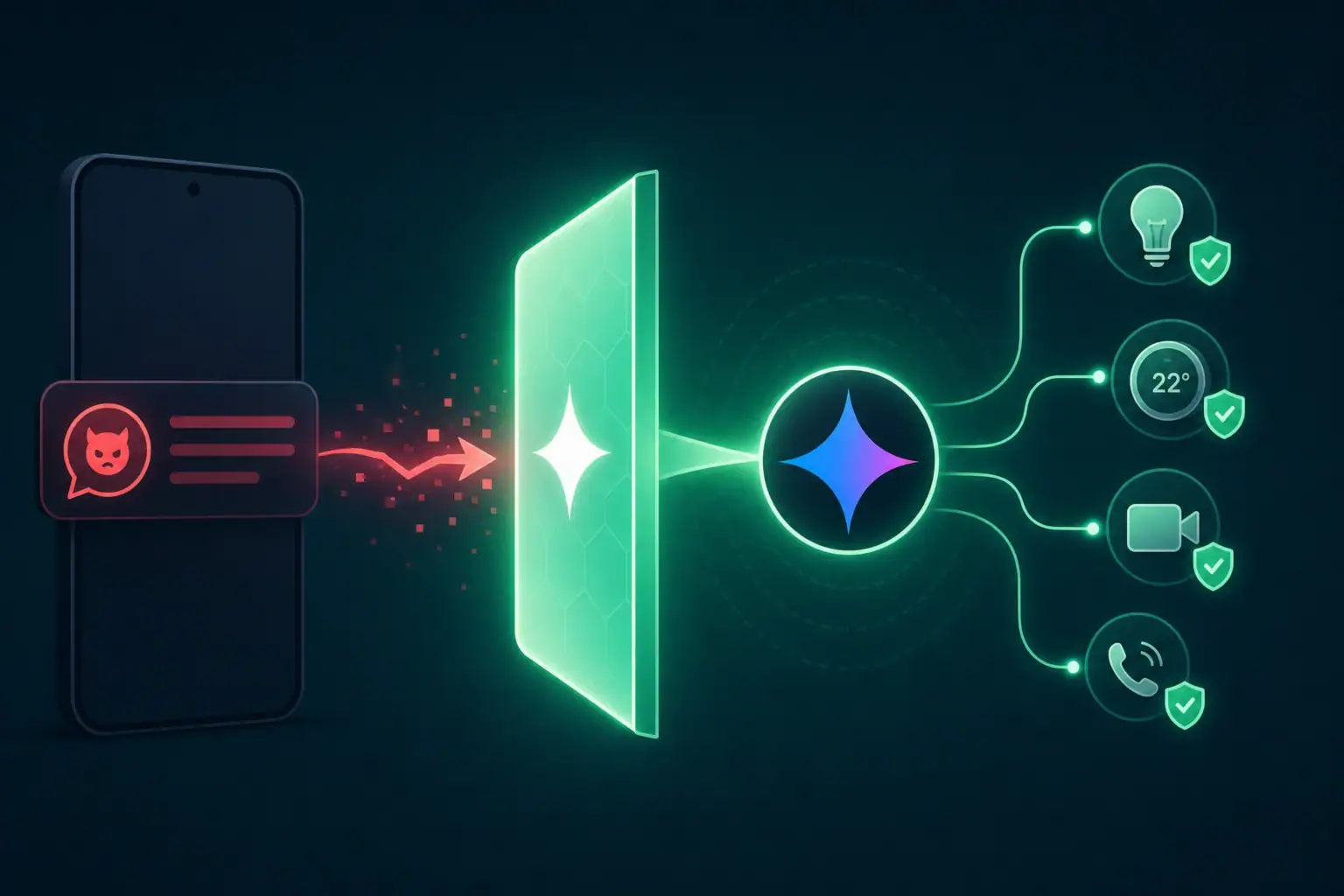

Як одне сповіщення компрометувало голосовий асистент Google Gemini

Дослідник компанії SafeBreach Ор Яїр (Or Yair) продемонстрував техніку непрямої інʼєкції промптів (prompt injection) у голосовий асистент Google Gemini на ...

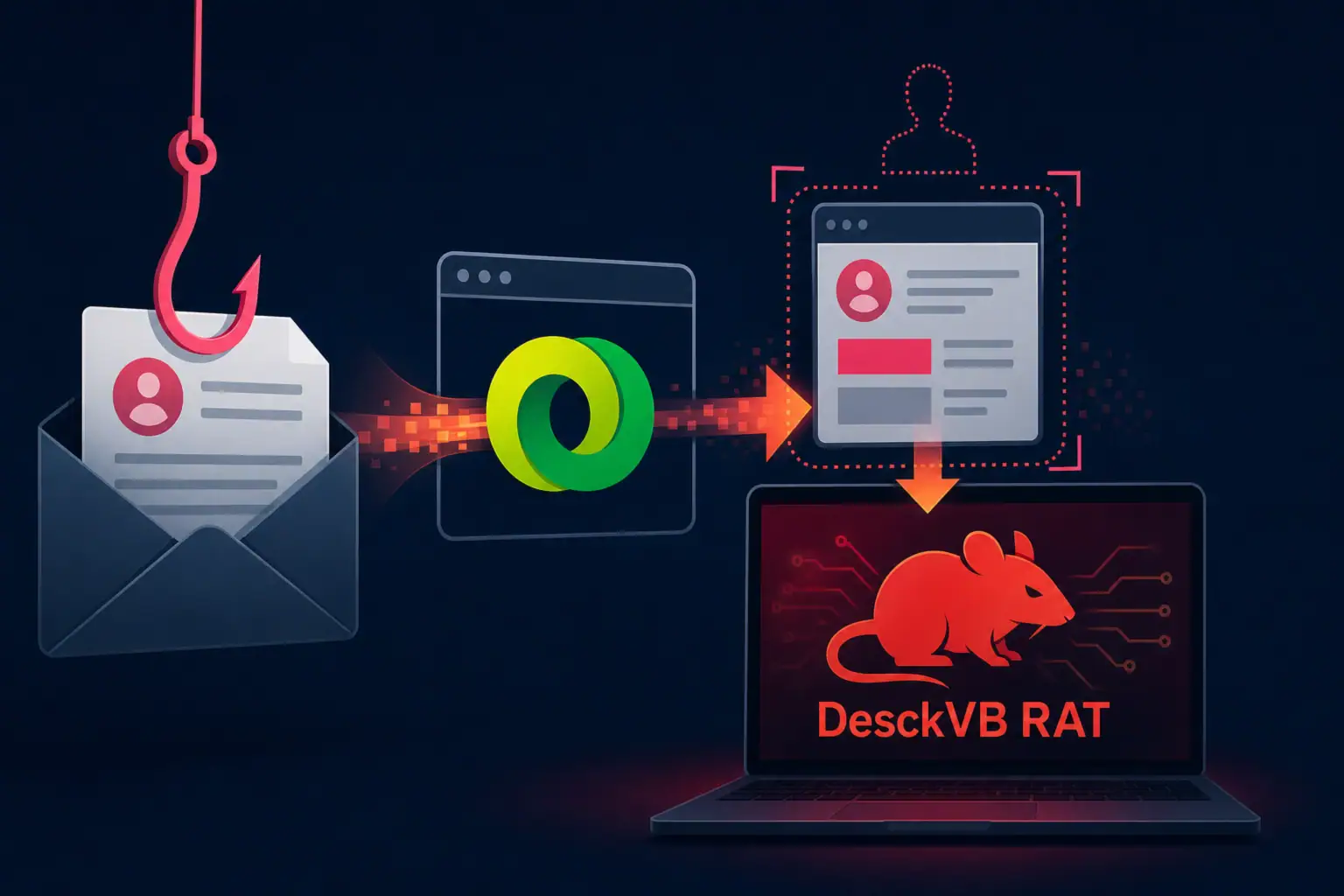

Як зловмисники зловживають Google DoubleClick для доставки DesckVB RAT

Дослідники компанії Huntress зафіксували кампанію масових фішингових розсилок, у якій зловмисники використовують легітимний домен Google DoubleClick Campaign Manager як проміжну ...

FlagLeft: уразливість Microsoft 365 для Android через помилковий debug-флаг

Microsoft випустила виправлення для чотирьох вразливостей спуфінгу в Android-застосунках Word, PowerPoint, Excel і Microsoft 365 Copilot, які дозволяли будь-якому застосунку ...

RCE-вразливість Redis CVE-2026-23479: деталі та захист

5 травня Redis випустив виправлення для п’яти вразливостей класу RCE, найсерйозніша з яких — CVE-2026-23479 — отримала оцінку CVSS 8.8 ...