Noticias de Ciberseguridad

Mantente informado sobre los últimos incidentes de ciberseguridad, vulnerabilidades y cambios en el panorama de amenazas. Cubrimos filtraciones de datos, campañas de ransomware, CVEs críticos y actualizaciones regulatorias – con contexto sobre qué significa para ti y cómo protegerte.

Explotación de CVE-2026-3300 en Everest Forms Pro y nuevas campañas de skimming

La vulnerabilidad crítica de Remote Code Execution CVE-2026-3300 (CVSS 9.8) en el plugin Everest Forms Pro para WordPress está siendo ...

Análisis de la campaña PCPJack: red oculta de proxies SMTP en la nube

La agrupación PCPJack, según los investigadores de Hunt.io, ha comprometido alrededor de 230 servidores en la nube en las plataformas ...

CVE-2026-20230: SSRF en Cisco Unified CM permite acceso root

Cisco ha publicado un parche para la vulnerabilidad crítica CVE-2026-20230 en Cisco Unified Communications Manager (Unified CM) y su Session ...

Grupo TA4922 lleva su malware financiero chino a Europa y Asia

La agrupación ciberdelincuencial de habla china TA4922, anteriormente centrada en objetivos de Asia Oriental, ha ampliado la geografía de sus ...

Campaña contra sitios WordPress: backdoor PHP controlado vía Steam

Según los investigadores de GoDaddy, unos 1.980 sitios basados en WordPress han resultado infectados con un malware de varias etapas ...

Giro de Microsoft tras las críticas por amenazas a Nightmare Eclipse

Microsoft publicó un comunicado en el que abandonó la retórica agresiva en el conflicto con el investigador de seguridad Nightmare ...

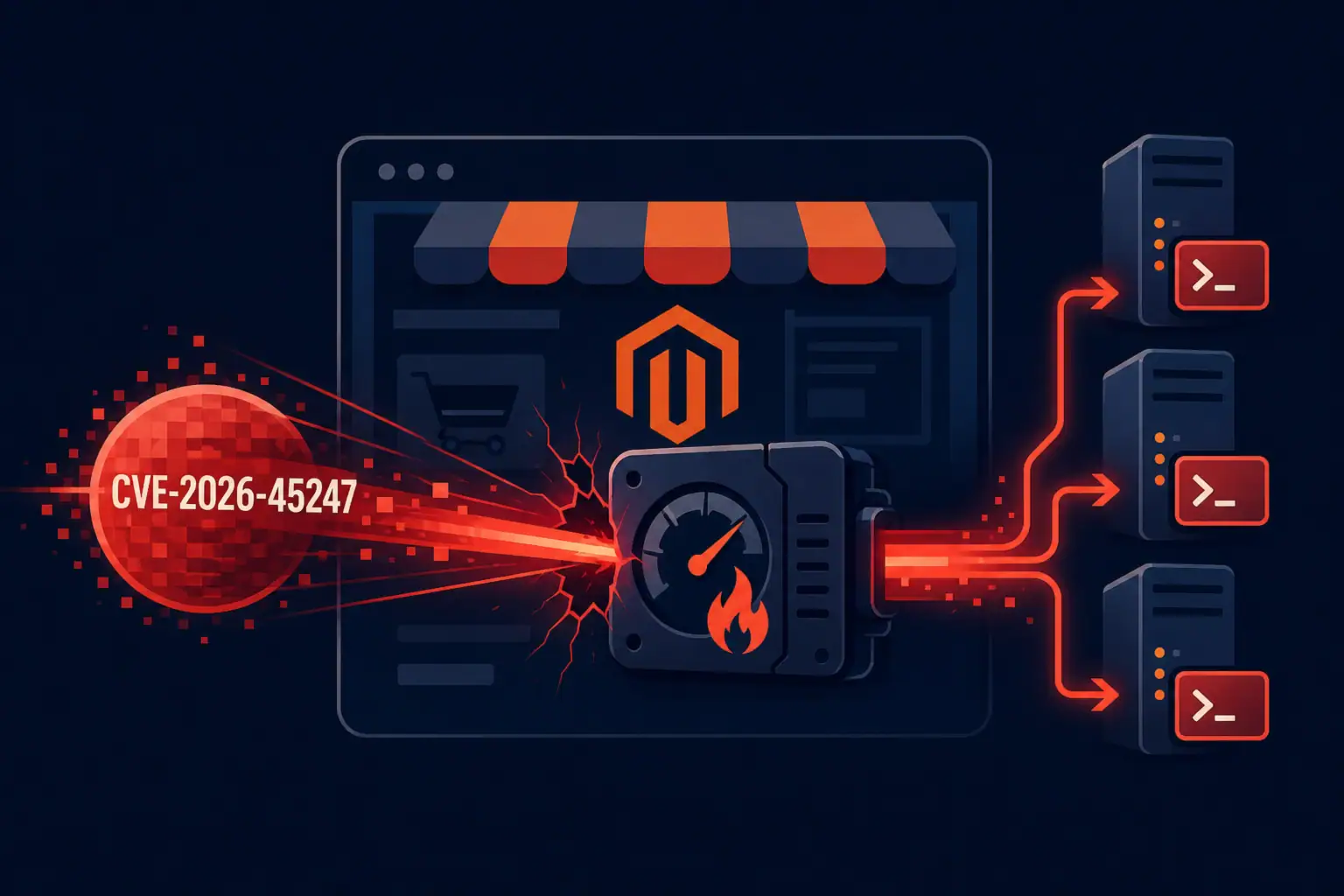

Explotación activa de CVE-2026-45247 en Mirasvit Full Page Cache Warmer para Magento

El 3 de junio de 2026, la Agencia de Ciberseguridad y Seguridad de la Infraestructura de EE. UU. (CISA) incluyó ...

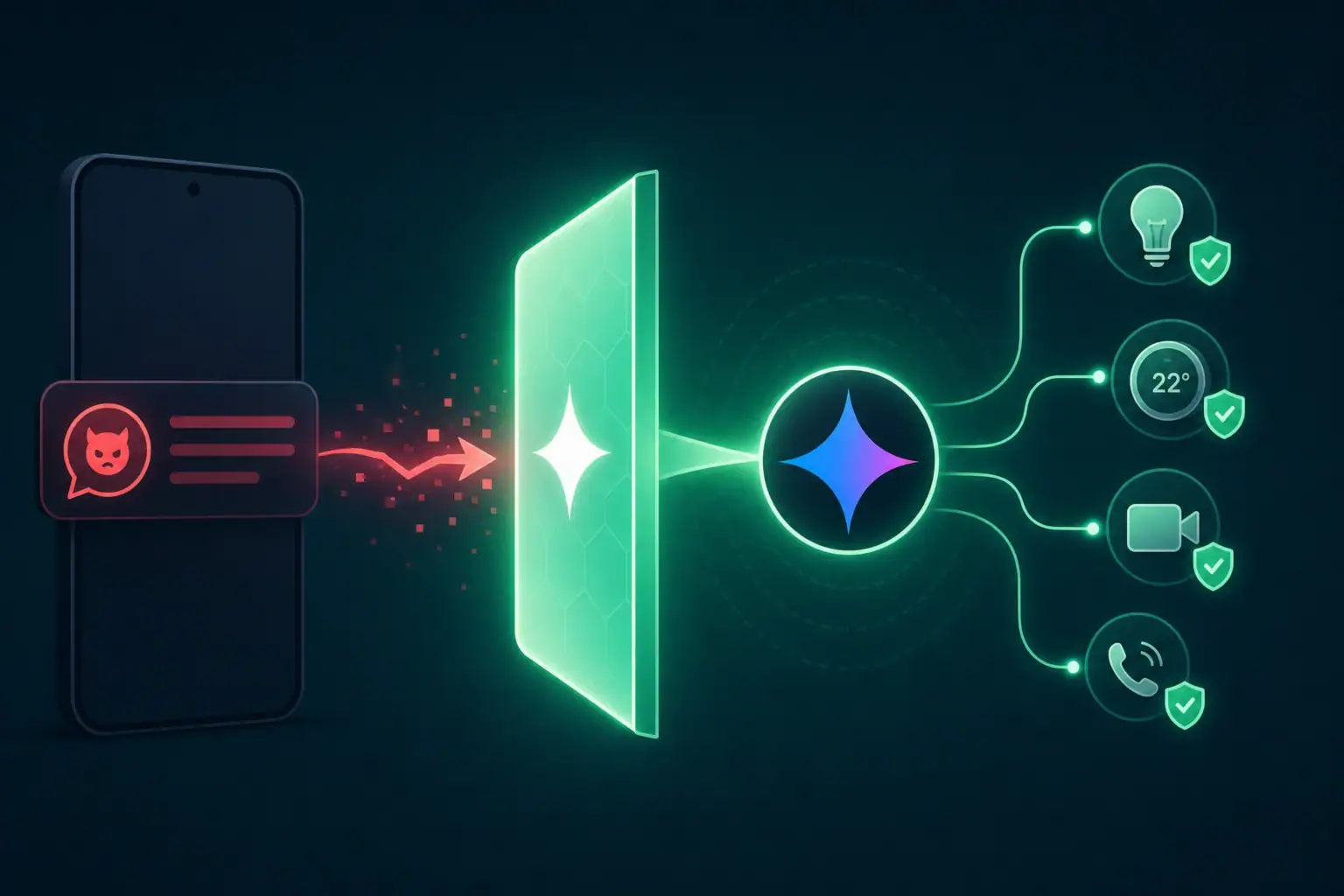

Cómo explotaron Google Gemini en Android vía notificaciones maliciosas

El investigador de SafeBreach Or Yair demostró una técnica de inyección indirecta de prompts en el asistente de voz Google ...

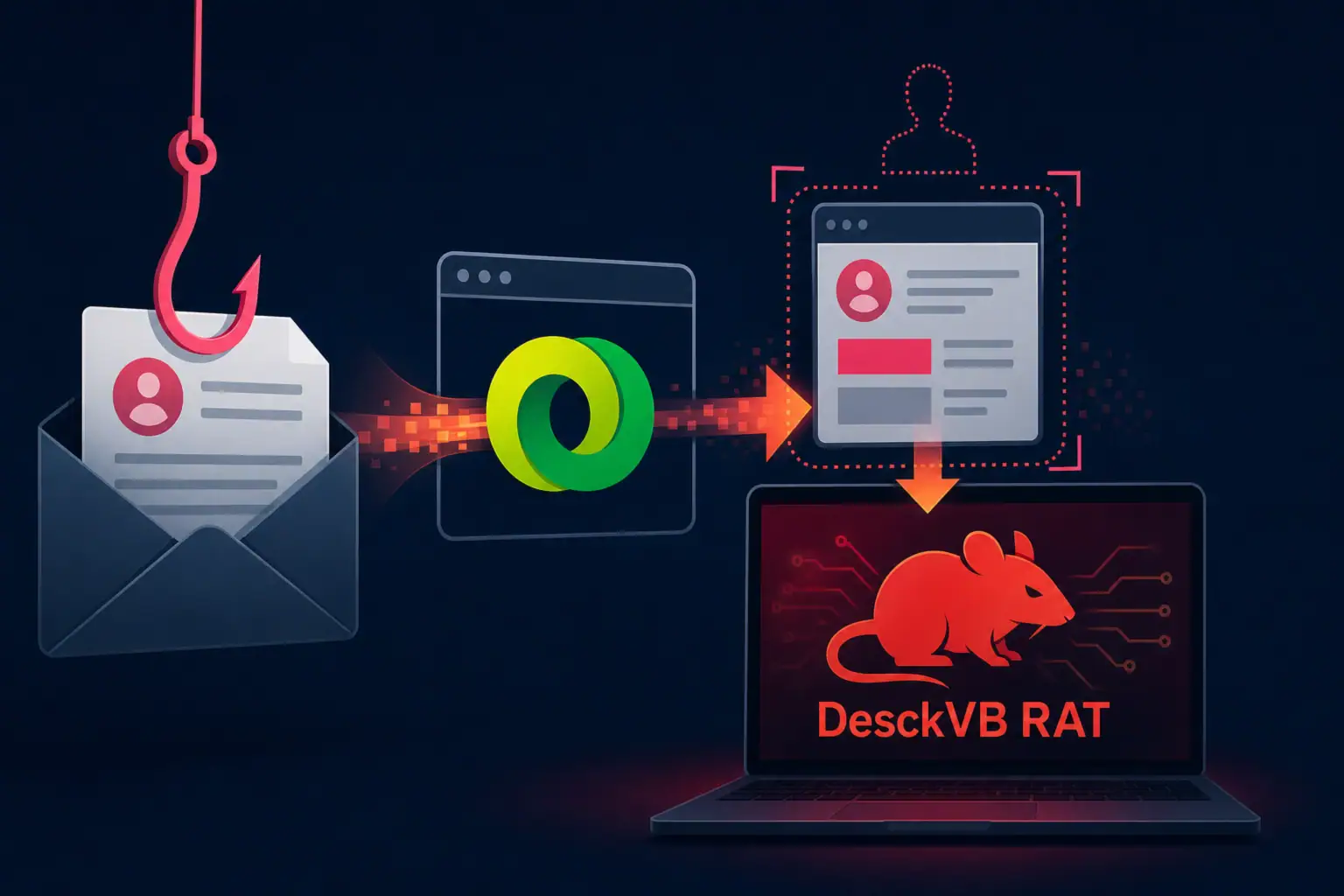

DesckVB RAT: campaña de phishing que abusa de Google DoubleClick

Los investigadores de Huntress registraron una campaña de envíos masivos de phishing, en la que los atacantes utilizan el dominio ...