Новини кібербезпеки

Будьте в курсі останніх інцидентів, вразливостей та змін у ландшафті загроз. Ми висвітлюємо витоки даних, ransomware-кампанії, критичні CVE та регуляторні новини – з контекстом, що це означає для вас і як захиститися.

Масові атаки на відкриті MongoDB: як працює шантаж і як захистити бази даних

Відкриті інстанси MongoDB знову опинилися в центрі автоматизованих атак-вимагань. Зловмисники масово сканують інтернет у пошуках неправильно налаштованих серверів, повністю видаляють ...

Масові атаки на відкриті MongoDB: як працює шантаж і як захистити бази даних

Відкриті інстанси MongoDB знову опинилися в центрі автоматизованих атак-вимагань. Зловмисники масово сканують інтернет у пошуках неправильно налаштованих серверів, повністю видаляють ...

Утечка даних Chat & Ask AI: як помилка в Firebase оголила приватні ІІ‑діалоги

Популярний ІІ‑застосунок Chat & Ask AI, яким користуються близько 50 млн людей у всьому світі, опинився в центрі масштабного інциденту ...

OpenClaw та Moltbook: критичні уразливості ІІ-платформ і уроки для кібербезпеки агентних систем

Екосистема інструментів для ІІ-агентів розвивається вибуховими темпами, але не завжди встигає за вимогами до безпеки. Два недавні інциденти з OpenClaw ...

Microsoft відмовляється від NTLM: як Windows переходить на Kerberos та безпарольну автентифікацію

Microsoft оголосила про радикальну зміну в моделі аутентифікації Windows: у майбутніх версіях клієнтських і серверних ОС протокол NTLM (New Technology ...

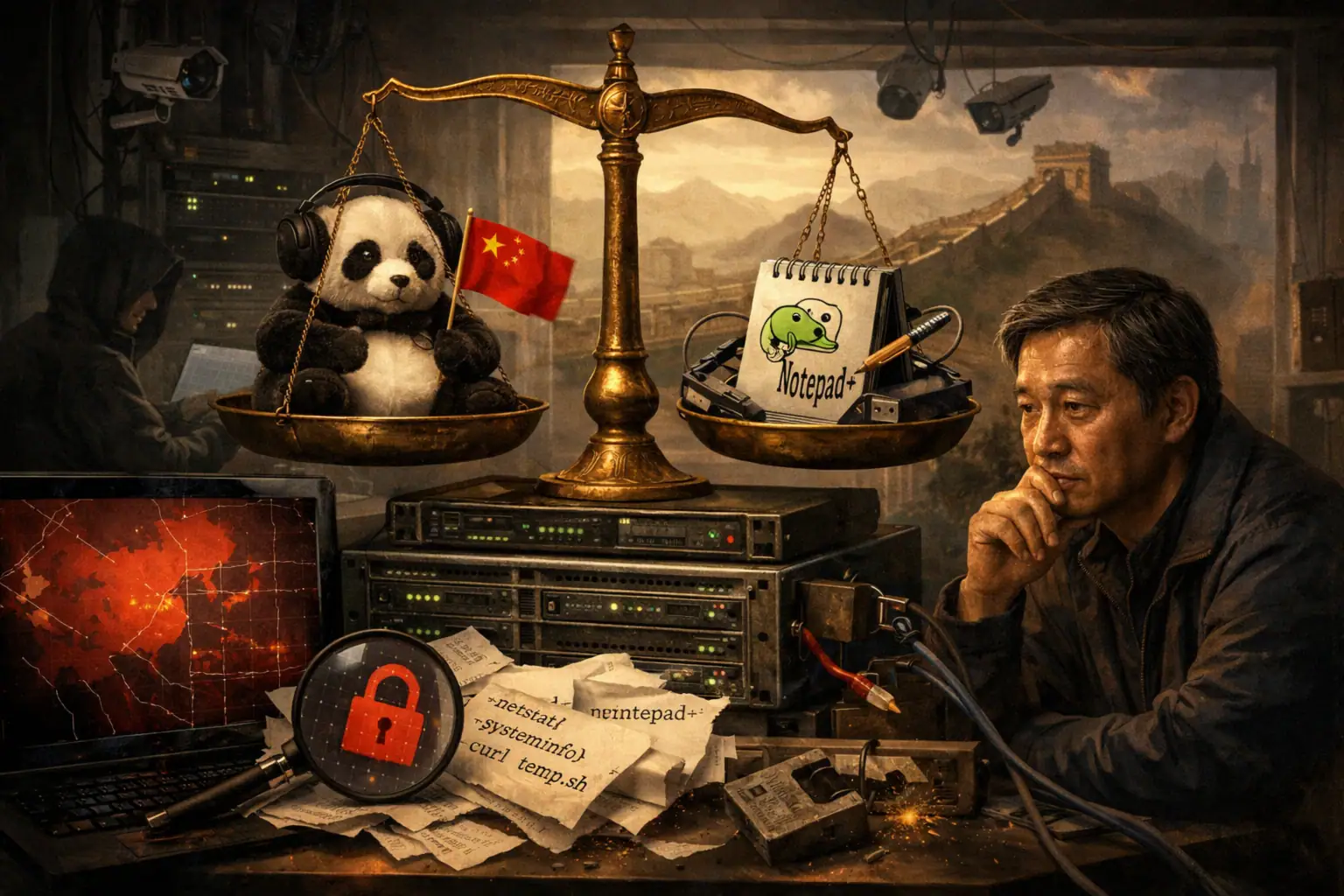

Supply chain-атака на Notepad++: компрометація оновлень та ключові уроки для кібербезпеки

Популярний текстовий редактор Notepad++ став мішенню складної supply chain-атаки, у межах якої зловмисники змогли підміняти оновлення програми для окремих користувачів. ...

Складна ClickFix-кампанія з використанням App-V, Google Calendar та інфостілера Amatera

Дослідники зафіксували нову технічно складну ClickFix-кампанію, у якій зловмисники поєднують соціальну інженерію, підроблену CAPTCHA та легітимні компоненти Microsoft Application Virtualization ...

Економічне шпигунство проти Google: як інсайдер викрав секрети ІІ-суперкомп’ютерів

Федеральне журі присяжних у США визнало колишнього інженера Google Лінвея Діна (Linwei Ding) винним у крадіжці конфіденційних даних про інфраструктуру ...

Bondu та витік даних дітей: що показав гучний інцидент з ІІ-іграшкою

Історія з плюшевими динозаврами Bondu, у яких вбудовано чат-бот на основі штучного інтелекту, стала показовим прикладом того, наскільки ІІ-іграшки можуть ...

TrustBastion: Android‑троян маскується під антивірус і використовує Hugging Face для доставки малварі

Дослідники компанії Bitdefender задокументували масштабну кампанію поширення Android‑малварі, у межах якої зловмисники використовують платформу Hugging Face як легітимне на вигляд ...