Новини кібербезпеки

Будьте в курсі останніх інцидентів, вразливостей та змін у ландшафті загроз. Ми висвітлюємо витоки даних, ransomware-кампанії, критичні CVE та регуляторні новини – з контекстом, що це означає для вас і як захиститися.

JavaScript‑черв’як у Meta‑Wiki: як користувацький скрипт спричинив інцидент кібербезпеки у Wikimedia

Фонд Wikimedia повідомив про короткий, але показовий інцидент кібербезпеки, під час якого саморозповсюджуваний JavaScript‑черв’як змінив тисячі сторінок у Meta‑Wiki та ...

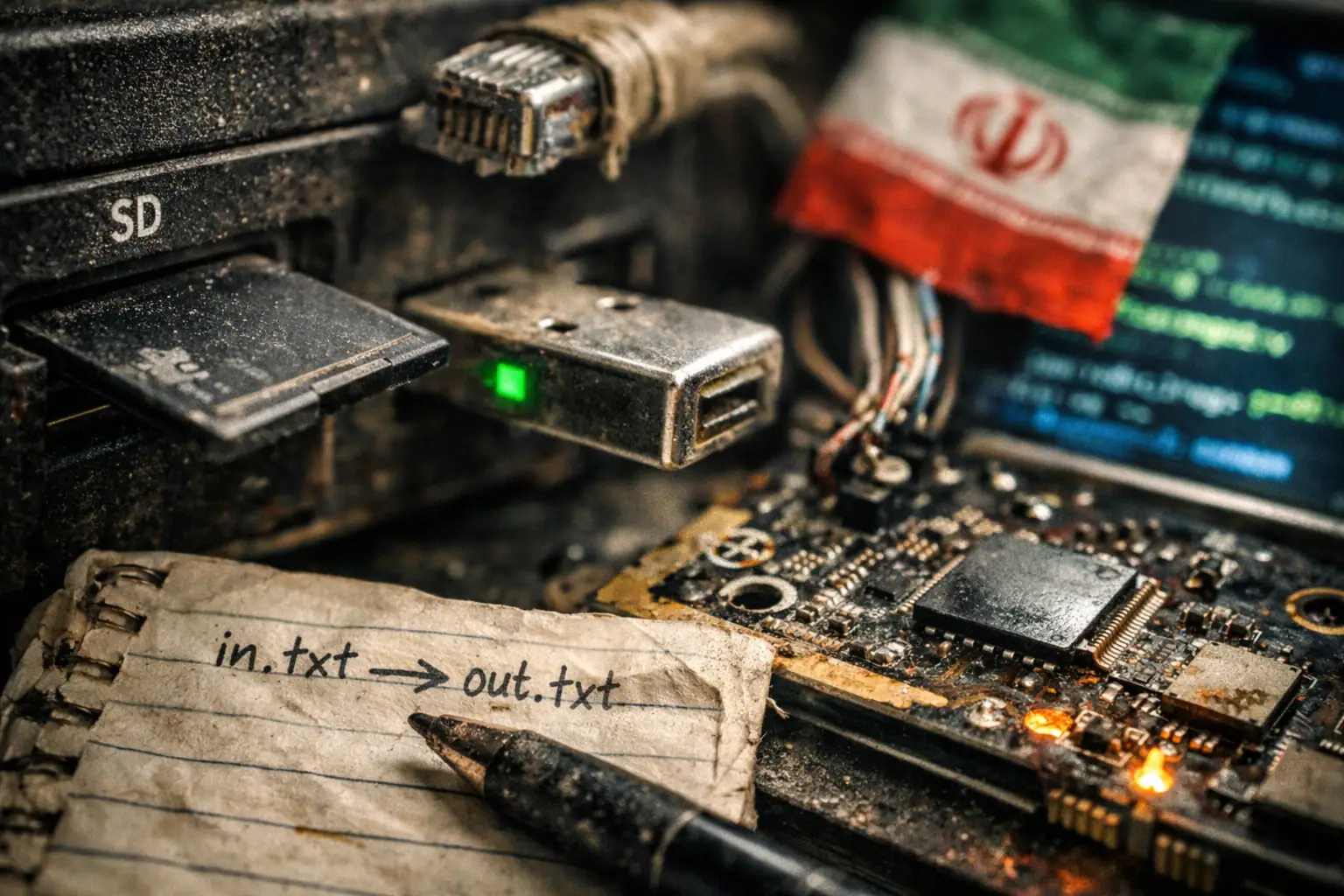

Іранські кібератаки MuddyWater: Dindoor, Fakeset та масовий хакінг IP-камер Hikvision і Dahua

Іранська APT-група MuddyWater (Seedworm), яку західні спецслужби пов’язують з Міністерством розвідки та безпеки Ірану (MOIS), розгорнула масштабну кіберакампанію проти організацій ...

ClickFix: нова хвиля атак через Windows Terminal для встановлення Lumma Stealer

Microsoft Threat Intelligence повідомляє про масштабну кампанію соціальної інженерії ClickFix, у рамках якої зловмисники зловживають легітимним застосунком Windows Terminal (wt.exe) ...

Китайська APT-група UAT-9244: нова хвиля атак на телеком-інфраструктуру з бекдорами для Windows і Linux

Критична телекомунікаційна інфраструктура країн Південної Америки з 2024 року перебуває під прицілом розвідоперацій, пов’язаних з Китаєм. За даними Cisco Talos, ...

Як APT36 використовує штучний інтелект: vibeware, нові імпланти та атаки на уряд Індії

Пакистанська кібершпигунська група Transparent Tribe (APT36) перейшла від поодиноких «ручних» зразків шкідливого ПЗ до індустріального штампування імплантів із залученням штучного ...

Інсайдерська крадіжка 46 млн доларів у криптовалюті: арешт підрядника Служби маршалів США та уроки для кібербезпеки

Арешт урядового підрядника США Джона Дагити (відомого під псевдонімом Lick), якого підозрюють у привласненні понад 46 млн доларів у криптовалюті ...

Березневий бюлетень безпеки Android 2026: 0-day уразливість Qualcomm CVE-2026-21385 і 129 виправлень

Березневий пакет оновлень безпеки Android за 2026 рік став одним із найпомітніших за останній час: у ньому Google закрила 129 ...

Dust Specter: нова кібершпигунська операція проти держорганів Іраку

Підозрювана у зв’язках з Іраном кіберзлочинна група Dust Specter розгорнула нову цільову кібершпигунську кампанію проти державних службовців Іраку. За даними ...

Чому MFA не рятує Windows: як реально захистити автентифікацію в Active Directory

У багатьох компаній склалася хибна впевненість: якщо для хмарних сервісів запроваджено багатофакторну автентифікацію (MFA), ризик викрадення облікових записів нібито різко ...

Chrome переходить на двотижневий цикл оновлень: що це означає для кібербезпеки

Google оголосила про перехід браузера Chrome на двотижневий цикл стабільних релізів замість чинного чотиритижневого. Це не просто зміна графіка виходу ...