Новини кібербезпеки

Будьте в курсі останніх інцидентів, вразливостей та змін у ландшафті загроз. Ми висвітлюємо витоки даних, ransomware-кампанії, критичні CVE та регуляторні новини – з контекстом, що це означає для вас і як захиститися.

WaterPlum: новий ланцюжок атак через Visual Studio Code проти криптовалютних і Web3‑розробників

Звична для розробників середа Visual Studio Code стала черговим інструментом у руках північнокорейської групи WaterPlum, пов’язаної з кампанією Contagious Interview. ...

Linux Foundation та ІТ-гіганти інвестують у боротьбу з ІІ-сгенерованим шумом у безпеці open source

Штучний інтелект одночасно прискорює пошук уразливостей і створює новий клас ризиків для безпеки open source. На цьому тлі шість технологічних ...

Атака на Trivy: як компрометація GitHub Actions поставила під загрозу CI/CD і секрети компаній

Один із найпопулярніших відкритих сканерів вразливостей Trivy, що активно використовується для перевірки контейнерів, Kubernetes-кластерів та репозиторіїв коду, став центром складної ...

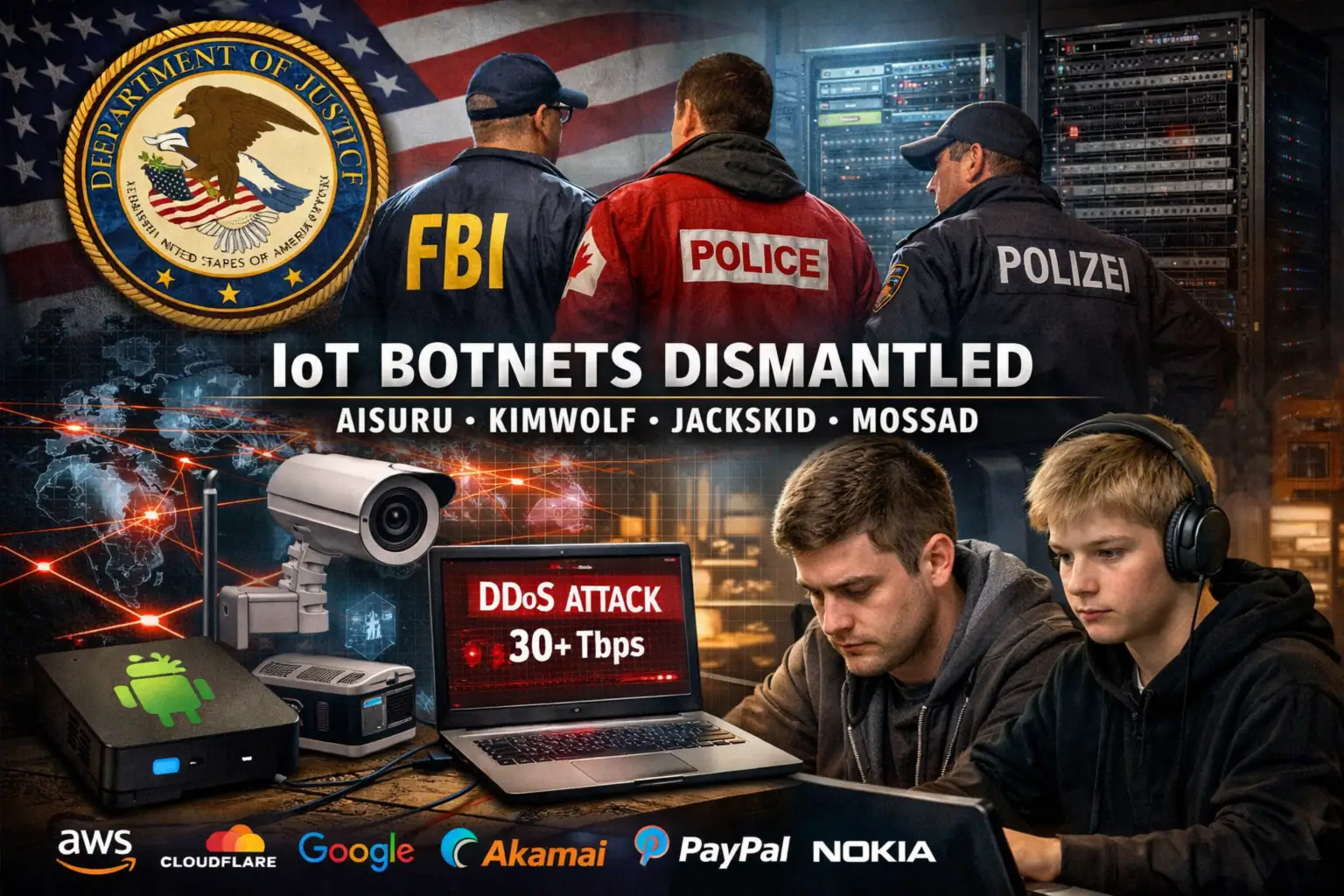

США нейтралізували IoT‑ботнети AISURU, Kimwolf та інші: що означають DDoS‑атаки до 31,4 Тбіт/с для бізнесу і користувачів

Міністерство юстиції США оголосило про масштабну операцію з виведення з ладу командно‑контрольної (C2) інфраструктури одразу кількох потужних IoT‑ботнетів: AISURU, Kimwolf, ...

AWS Bedrock під прицілом: 8 векторів атак на корпоративний AI та як їм протидіяти

AWS Bedrock стрімко перетворюється на одну з основних платформ для корпоративних AI‑рішень: сервіс надає доступ до foundation‑моделей і глибоко інтегрується ...

Критична уразливість CVE-2025-32975 в Quest KACE SMA: активні атаки на системи управління

У корпоративних мережах фіксується активна експлуатація критичної уразливості CVE-2025-32975 у продукті Quest KACE Systems Management Appliance (SMA), який використовується для ...

Coruna та DarkSword: нова хвиля атак проти уразливих версій iOS і що робити власникам iPhone

Власники iPhone, які досі працюють на застарілих версіях iOS, опинилися в зоні підвищеного ризику: Apple зафіксувала цілеспрямоване використання критичних уразливостей ...

ШІ проти фінансової безпеки: як Інтерпол фіксує «індустріалізацію» шахрайства

Штучний інтелект кардинально змінює тактику та масштаби фінансового шахрайства. Згідно з щорічним звітом Інтерполу про фінансові злочини, операції з використанням ...

Міжнародна операція проти IoT-ботнетів Aisuru, Kimwolf, JackSkid і Mossad: що сталося та які висновки зробити

Правоохоронці США, Німеччини та Канади провели скоординовану операцію проти чотирьох найбільш агресивних IoT-ботнетів останніх років — Aisuru, Kimwolf, JackSkid та ...

CVE-2026-3888 в Ubuntu 24.04: небезпечне підвищення привілеїв через snapd і тимчасові файли

У десктопних версіях Ubuntu 24.04 і новіших виявлено критичну уразливість CVE-2026-3888 з базовою оцінкою 7,8 за шкалою CVSS. Вона дозволяє ...