Новости кибербезопасности

Будьте в курсе последних инцидентов, уязвимостей и изменений в ландшафте угроз. Мы освещаем утечки данных, ransomware-кампании, критические CVE и регуляторные новости — с контекстом, что это значит для вас и как защититься.

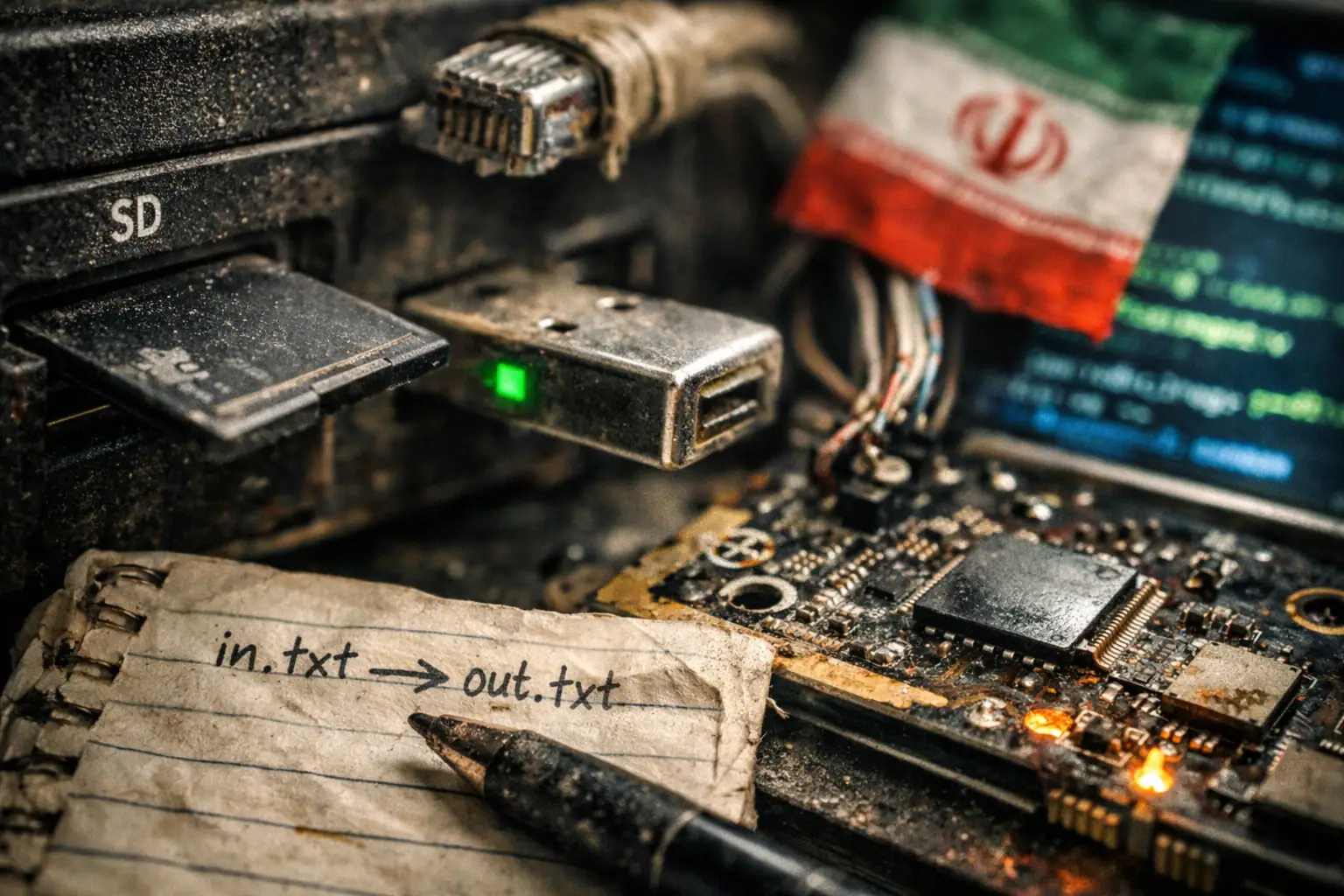

Иранская группировка MuddyWater нацелилась на компании в США и Израиле: что известно о новой кампании

Исследователи Broadcom (Symantec) и Carbon Black Threat Hunter Team выявили масштабную кибероперацию, в рамках которой иранская хакерская группировка MuddyWater (Seedworm), ...

Новая кампания ClickFix: злоумышленники используют Windows Terminal для распространения Lumma Stealer

Microsoft раскрыла масштабную кампанию социальной инженерии ClickFix, в рамках которой киберпреступники злоупотребляют приложением Windows Terminal (wt.exe) для запуска сложной цепочки ...

Китайская APT UAT-9244 атакует телеком-инфраструктуру Южной Америки с помощью новых имплантов

Критическая телекоммуникационная инфраструктура в странах Южной Америки с 2024 года находится под прицельной атакой продвинутой хакерской группировки, связанной с Китаем. ...

APT36 переходит к ИИ‑генерируемому vibeware: новый этап атак на Индию и дипломатические миссии

Пакистанская кибершпионская группировка Transparent Tribe (APT36) начала массово использовать инструменты программирования с поддержкой искусственного интеллекта для создания множества различных имплантов. ...

Кража конфискованных криптоактивов у Службы маршалов США: как инсайдер получил доступ к десяткам миллионов долларов

Арест правительственного подрядчика США Джона Дагиты (известного под псевдонимом Lick), обвиняемого в хищении более 46 млн долларов в криптовалюте у ...

Мартовское обновление безопасности Android 2026: 129 уязвимостей и опасный 0-day в Qualcomm

Мартовский бюллетень безопасности Android за 2026 год включает исправления 129 уязвимостей, затрагивающих широкий спектр компонентов операционной системы и проприетарных модулей. ...

Иранская группировка Dust Specter атакует чиновников Ирака с помощью новых .NET‑бэкдоров

Подозреваемая в связях с Ираном киберпреступная группировка Dust Specter ведет целевую кибершпионажную кампанию против госслужащих в Ираке. По данным исследовательского ...

Уязвимости MFA в Windows: почему украденного пароля всё ещё хватает для взлома

Многие организации считают, что после внедрения многофакторной аутентификации (MFA) риск компрометации учетных записей существенно снижается. Для облачных сервисов это в ...

Google Chrome переходит на двухнедельный цикл стабильных релизов: усиление безопасности и быстрееe исправление уязвимостей

Google объявила о переходе браузера Chrome на двухнедельный цикл стабильных релизов вместо традиционного четырехнедельного. Такой шаг напрямую влияет на кибербезопасность: ...

Уязвимость Gemini Live в Google Chrome позволяла расширениям контролировать камеру и файлы

Исследователи Palo Alto Networks Unit 42 выявили критическую уязвимость в Google Chrome, из-за которой вредоносные расширения могли перехватывать управление встроенной ...