Руководства по кибербезопасности

Практические пошаговые инструкции для повышения вашей защищённости. От харденинга конфигураций до настройки инструментов и внедрения лучших практик — руководства, которые можно применить сегодня. Включает материалы по NIS2, DORA и соответствию ISO 27001.

Осваиваем Ghostwriter: Комплексный фреймворк для управления пентестами и создания отчетов

В сложном мире современного тестирования на проникновение поддержание организованной документации, оптимизация коммуникации и создание профессиональных материалов для клиентов являются критическими ...

Организация рабочего пространства для пентеста: лучшие практики и рекомендации

Чёткая организация играет ключевую роль в наших тестах на проникновение, вне зависимости от их масштаба и направленности. Наличие удобной и ...

Безопасная тестовая лаборатория для пентеста: варианты организации, необходимые инструменты и платформы

Безопасная тестовая лаборатория — неотъемлемый инструмент специалиста по анализу защищенности. Это контролируемая среда, максимально приближенная к реальной инфраструктуре потенциальной цели, ...

Деобфускация JavaScript кода: разгадываем пазл

В предыдущей статье мы разобрались, что такое обфускация JavaScript кода и зачем она применяется. Обфусцированный код сложно читать и анализировать, ...

Основы обфускации JavaScript: Техники, инструменты, лучшие практики

JavaScript — открытый язык: любой пользователь может просмотреть исходный код клиентского приложения через браузерные инструменты разработчика. Обфускация превращает читаемый JS-код ...

Создание защищенного VPS сервера: пошаговое руководство для пентестинга и общих задач

VPS (Virtual Private Server) — это универсальный инструмент, применяемый для веб-хостинга, разработки, организации личного облачного хранилища, тестирования на проникновение (пентестинга), ...

Пошаговое руководство по написанию безопасного кода на Python: лучшие практики и примеры

Обеспечение безопасности кода является критически важной задачей для каждого разработчика Python. В этом руководстве рассматриваются лучшие практики и техники, которые ...

Filmot: Поисковик по субтитрам YouTube для кибербезопасности

В современном цифровом мире YouTube трансформировался из простой видеоплатформы в масштабный информационный центр, содержащий бесценные данные для отрасли кибербезопасности. Именно ...

Email Plus и плюс-адресация: отличный инструмент для защиты персональных данных

Сегодня мы погрузимся в тему Email Plus или плюс-адресации — метода, предназначенного для контроля утечки ваших персональных данных. Что такое ...

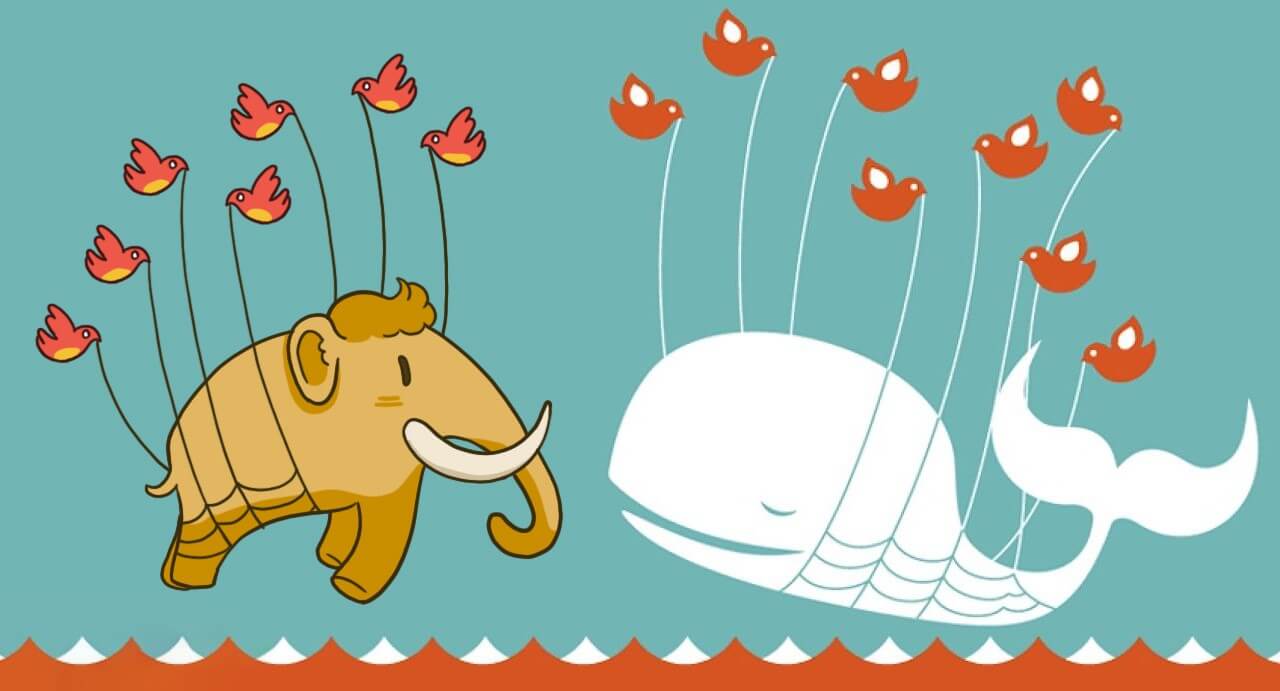

Как присоединиться к Mastodon: полное руководство по децентрализованной социальной сети

Традиционные социальные сети всё чаще подвергаются критике за централизованное управление и проблемы с конфиденциальностью данных. Mastodon — децентрализованная альтернатива, которая ...