Cybersecurity Nachrichten

Bleiben Sie auf dem Laufenden mit den neuesten Nachrichten und Entwicklungen in der Cybersicherheit. Schauen Sie in unserem Bereich ‚Aktuellste Nachrichten über Cybersicherheit‘ nach den neuesten Informationen.

Bitchat: Dezentraler Messenger mit Bluetooth-Mesh-Technologie für sichere Offline-Kommunikation

Die Entwicklung sicherer Kommunikationslösungen erreicht mit **Bitchat** eine neue Dimension. Diese innovative Messenger-Anwendung ermöglicht verschlüsselte Kommunikation ohne Internetverbindung oder Mobilfunknetz ...

Citrix Bleed 2 (CVE-2025-5777): Kritische Sicherheitslücke bedroht NetScaler-Infrastrukturen

Eine neue **kritische Sicherheitslücke** erschüttert die Cybersecurity-Landschaft: Die als CVE-2025-5777 katalogisierte Schwachstelle in Citrix NetScaler ADC und NetScaler Gateway stellt ...

GPUHammer-Angriff: Neue Bedrohung für NVIDIA-Grafikkarten und KI-Systeme

NVIDIA hat eine kritische Sicherheitswarnung herausgegeben, die Anwender von Grafikkarten mit GDDR6-Speicher zur sofortigen Aktivierung der System Level Error-Correcting Code ...

Gravity Forms Supply Chain Angriff: WordPress-Plugin kompromittiert Millionen Websites

Eine schwerwiegende Supply Chain Attacke hat das beliebte WordPress-Plugin Gravity Forms getroffen und dabei etwa eine Million Websites kompromittiert. Der ...

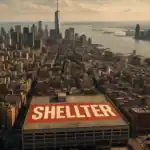

Shellter Elite Loader kompromittiert: Cyberkriminelle nutzen Sicherheitstool für Malware-Angriffe

Ein schwerwiegender Sicherheitsvorfall erschüttert die Cybersecurity-Branche: Das kommerzielle Penetration-Testing-Tool Shellter Elite wurde durch eine Kundenlizenz kompromittiert und wird nun von ...

FBI schlägt gegen Gaming-Piraterie zu: Sechs Hauptdomains beschlagnahmt

Das Federal Bureau of Investigation (FBI) hat eine bedeutende Offensive gegen die Gaming-Piraterie gestartet und dabei sechs zentrale Domains der ...

Bitcoin Depot Datenleck: 27.000 Kunden von Cyberangriff betroffen

Der führende nordamerikanische Kryptowährungs-ATM-Betreiber Bitcoin Depot hat einen schwerwiegenden Cybersicherheitsvorfall bestätigt, bei dem persönliche Daten von 27.000 Kunden kompromittiert wurden. ...

Phishing-Angriff auf Flipper Zero Entwickler: Wie Cyberkriminelle Experten überlisten

Ein aufsehenerregender Cybersicherheitsvorfall zeigt eindrücklich, dass selbst erfahrene Technologie-Experten nicht vor raffinierten Phishing-Attacken gefeit sind. Pavel Zhovner, Mitentwickler des beliebten ...

Kritische FreeIPA-Sicherheitslücke CVE-2025-4404: Sofortiger Handlungsbedarf für Unternehmen

Eine hochkritische Sicherheitslücke in FreeIPA bedroht derzeit tausende Unternehmen weltweit. Die als CVE-2025-4404 katalogisierte Schwachstelle erhielt die Höchstbewertung von 9,4 ...

Qantas Ransomware-Angriff: 6 Millionen Kundendaten kompromittiert durch Scattered Spider

Die australische Fluggesellschaft Qantas wurde Opfer eines verheerenden Ransomware-Angriffs, bei dem Cyberkriminelle Zugang zu persönlichen Daten von rund 6 Millionen ...