Новости кибербезопасности

Будьте в курсе последних инцидентов, уязвимостей и изменений в ландшафте угроз. Мы освещаем утечки данных, ransomware-кампании, критические CVE и регуляторные новости — с контекстом, что это значит для вас и как защититься.

GlassWorm вернулся в OpenVSX: три новых вредоносных расширения VS Code и почему защита снова не сработала

Операторы GlassWorm вновь скомпрометировали экосистему расширений для Visual Studio Code, разместив в OpenVSX три новых вредоносных пакета. По данным исследователей, ...

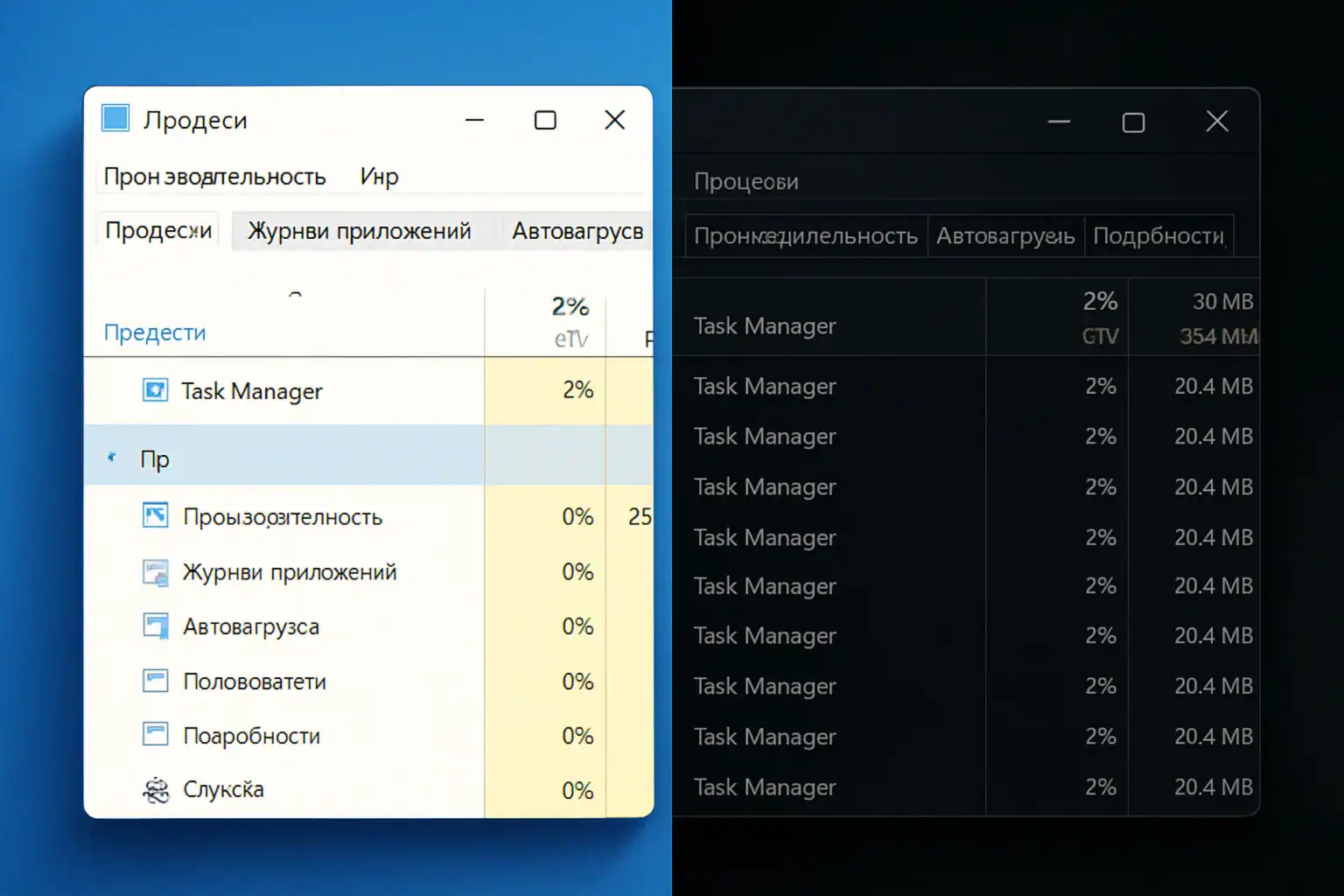

Баг KB5067036 в Windows 11: «Диспетчер задач» не закрывается и множит taskmgr.exe

Опциональное обновление KB5067036, выпущенное 28 октября 2025 года для Windows 11 версий 24H2 и 25H2, приводит к некорректной работе «Диспетчера ...

Злоумышленники внедряют ИИ в код малвари: GTIG описывает PromptFlux и переход к метаморфическим атакам

Исследователи Google Threat Intelligence Group (GTIG) фиксируют качественный сдвиг: киберпреступники используют ИИ не только на этапах подготовки атак, но и ...

LandFall: цепочка атак через 0‑day в Samsung и изображения DNG в WhatsApp

Специалисты Palo Alto Networks выявили ранее неизвестную шпионскую платформу LandFall, которая как минимум с июля 2024 года применяла 0‑day уязвимость ...

Post SMTP под атакой: CVE-2025-11833 позволяет захватывать админ-аккаунты WordPress

Злоумышленники начали активно атаковать сайты на WordPress, используя критическую уязвимость CVE-2025-11833 в популярном плагине Post SMTP, насчитывающем более 400 000 ...

Киберграбеж реальных грузов: как злоумышленники используют взлом load boards и RMM для похищения товаров

Аналитики Proofpoint сообщают о серии целевых кампаний против транспортных компаний и логистических операторов, в результате которых злоумышленники получают контроль над ...

В VS Code Marketplace найдено вредоносное расширение susvsex с функциями шифровальщика

Исследователи Secure Annex сообщили о выявлении в Visual Studio Code Marketplace расширения, маскирующегося под обычный инструмент для разработчиков, но обладающего ...

Рост NFC-атак на Android: как HCE-малварь перехватывает бесконтактные платежи

Исследователи Zimperium сообщают о резком увеличении числа вредоносных Android-приложений, нацеленных на бесконтактные платежи в Восточной Европе. По их данным, за ...

PhantomRaven: новая волна атак на npm через удаленные динамические зависимости и ошибки ИИ

Исследователи Koi Security сообщили о длительной кампании PhantomRaven, в рамках которой с августа 2024 года в реестр npm было загружено ...

CSRF-уязвимость в ChatGPT Atlas позволяет отравлять постоянную память и инициировать нежелательные действия

Исследовательская команда LayerX выявила уязвимость в новом браузере ChatGPT Atlas от OpenAI. По оценке специалистов, через связку CSRF и механизма ...