Новости кибербезопасности

Будьте в курсе последних инцидентов, уязвимостей и изменений в ландшафте угроз. Мы освещаем утечки данных, ransomware-кампании, критические CVE и регуляторные новости — с контекстом, что это значит для вас и как защититься.

Группировка PCPJack захватила 230 облачных серверов AWS, Google Cloud и Azure для скрытой рассылки email

Группировка PCPJack, по данным исследователей компании Hunt.io, скомпрометировала около 230 облачных серверов на платформах Amazon Web Services, Google Cloud и ...

Критическая SSRF-уязвимость в Cisco Unified Communications Manager позволяет получить root-доступ

Cisco выпустила исправление для критической уязвимости CVE-2026-20230 в Cisco Unified Communications Manager (Unified CM) и его Session Management Edition. Уязвимость ...

Группировка TA4922 расширяет географию атак на Европу с помощью ранее неизвестных загрузчиков

Китайскоязычная киберпреступная группировка TA4922, ранее сосредоточенная на целях в Восточной Азии, расширила географию атак на европейские организации — в Великобритании, ...

Почти 2000 сайтов WordPress заражены малварью, получающей команды через профили Steam

По данным исследователей GoDaddy, около 1980 сайтов на базе WordPress оказались заражены многоступенчатой малварью, которая использует профили Steam Community в ...

Microsoft смягчает позицию после конфликта с исследователем, раскрывшим шесть уязвимостей Windows

Microsoft опубликовала заявление, в котором отказалась от агрессивной риторики в конфликте с ИБ-исследователем Nightmare Eclipse (также известным как Chaos Eclipse), ...

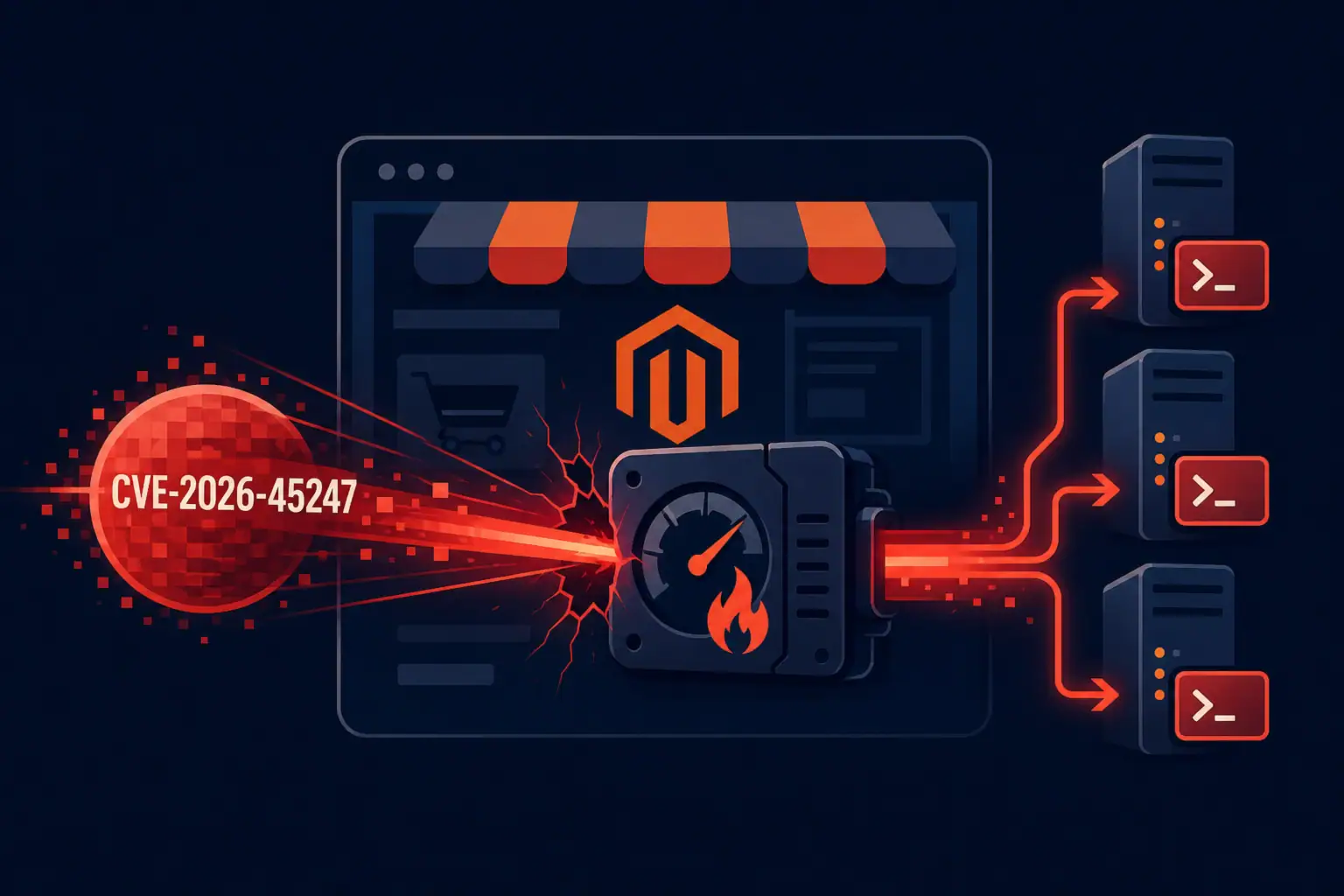

Критическая уязвимость в Mirasvit Cache Warmer активно эксплуатируется — CISA требует срочного патча

3 июня 2026 года Агентство по кибербезопасности и защите инфраструктуры США (CISA) внесло уязвимость CVE-2026-45247 в каталог Known Exploited Vulnerabilities ...

Минюст США и технологические гиганты ликвидировали 1,4 млн мошеннических аккаунтов в Юго-Восточной Азии

Министерство юстиции США объявило о результатах беспрецедентной совместной операции государственных органов и частного сектора против транснациональных мошеннических сетей в Юго-Восточной ...

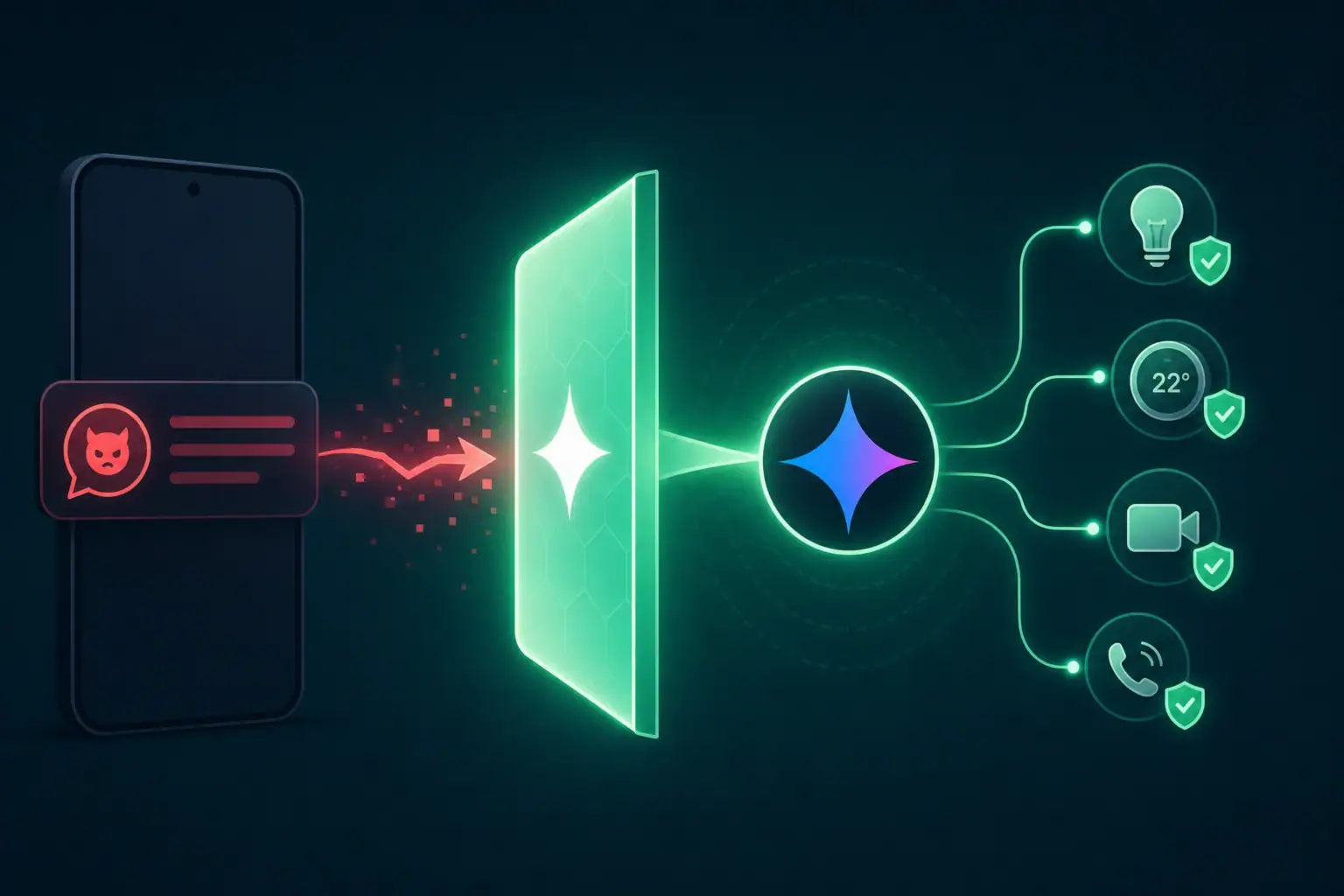

Как отравленное уведомление в WhatsApp могло захватить голосовой ассистент Google Gemini на Android

Исследователь компании SafeBreach Ор Яир (Or Yair) продемонстрировал технику непрямой инъекции промптов в голосовой ассистент Google Gemini на Android, при ...

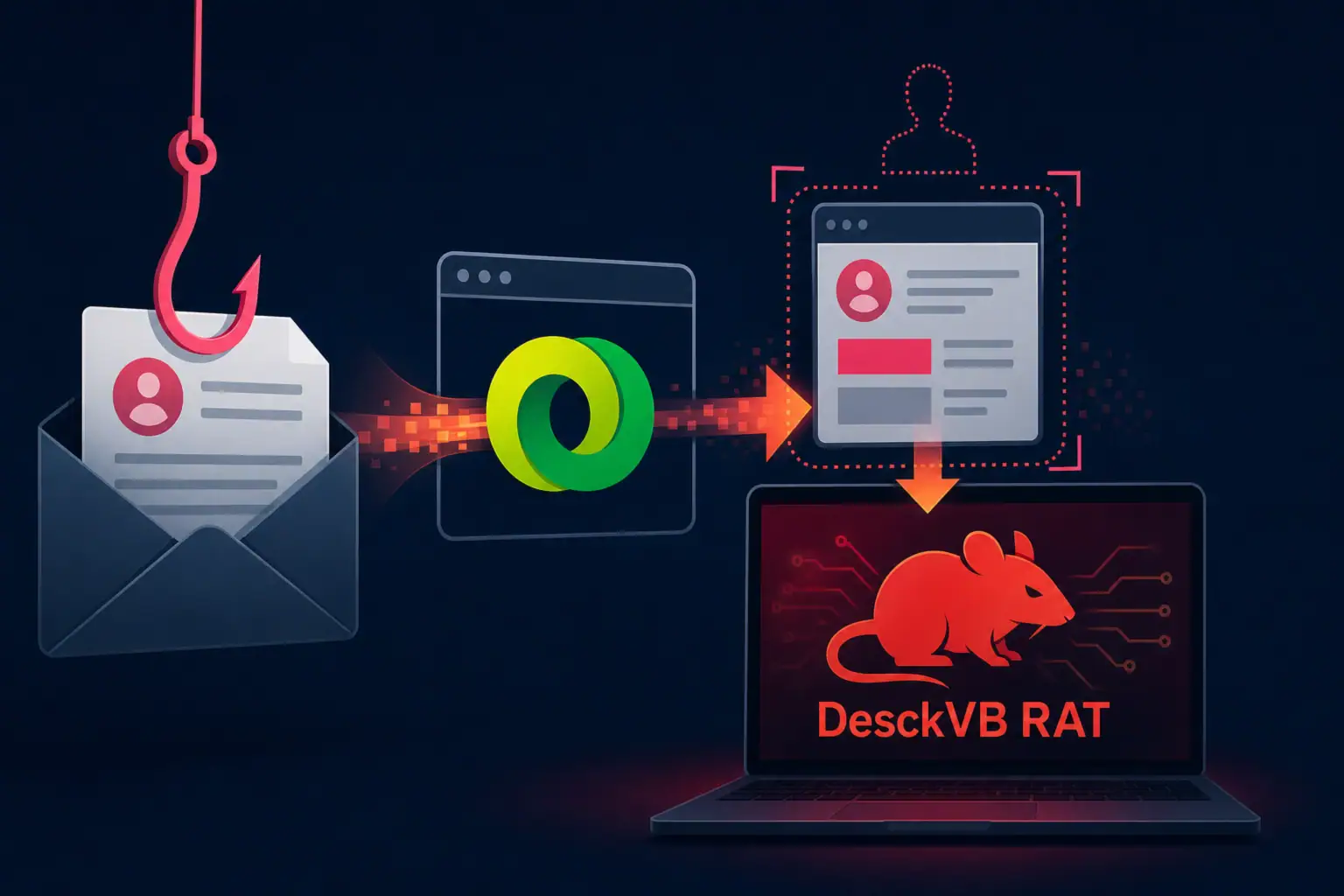

Новая кампания доставки DesckVB RAT использует домен Google DoubleClick для обхода защиты

Исследователи компании Huntress зафиксировали кампанию массовых фишинговых рассылок, в которой злоумышленники используют легитимный домен Google DoubleClick Campaign Manager в качестве ...

Уязвимость FlagLeft в приложениях Microsoft 365 для Android позволяла похитить токены авторизации

Microsoft выпустила исправления для четырёх уязвимостей спуфинга в Android-приложениях Word, PowerPoint, Excel и Microsoft 365 Copilot, которые позволяли любому приложению ...