Cybersecurity Nachrichten

Bleiben Sie auf dem Laufenden mit den neuesten Nachrichten und Entwicklungen in der Cybersicherheit. Schauen Sie in unserem Bereich ‚Aktuellste Nachrichten über Cybersicherheit‘ nach den neuesten Informationen.

Datenleck bei Drittanbieter: Renault und Dacia melden Vorfall in UK

Renault und die Konzerntochter Dacia haben eine Datenpanne gemeldet, die Kundinnen und Kunden in Großbritannien betrifft. Nach Unternehmensangaben wurde der ...

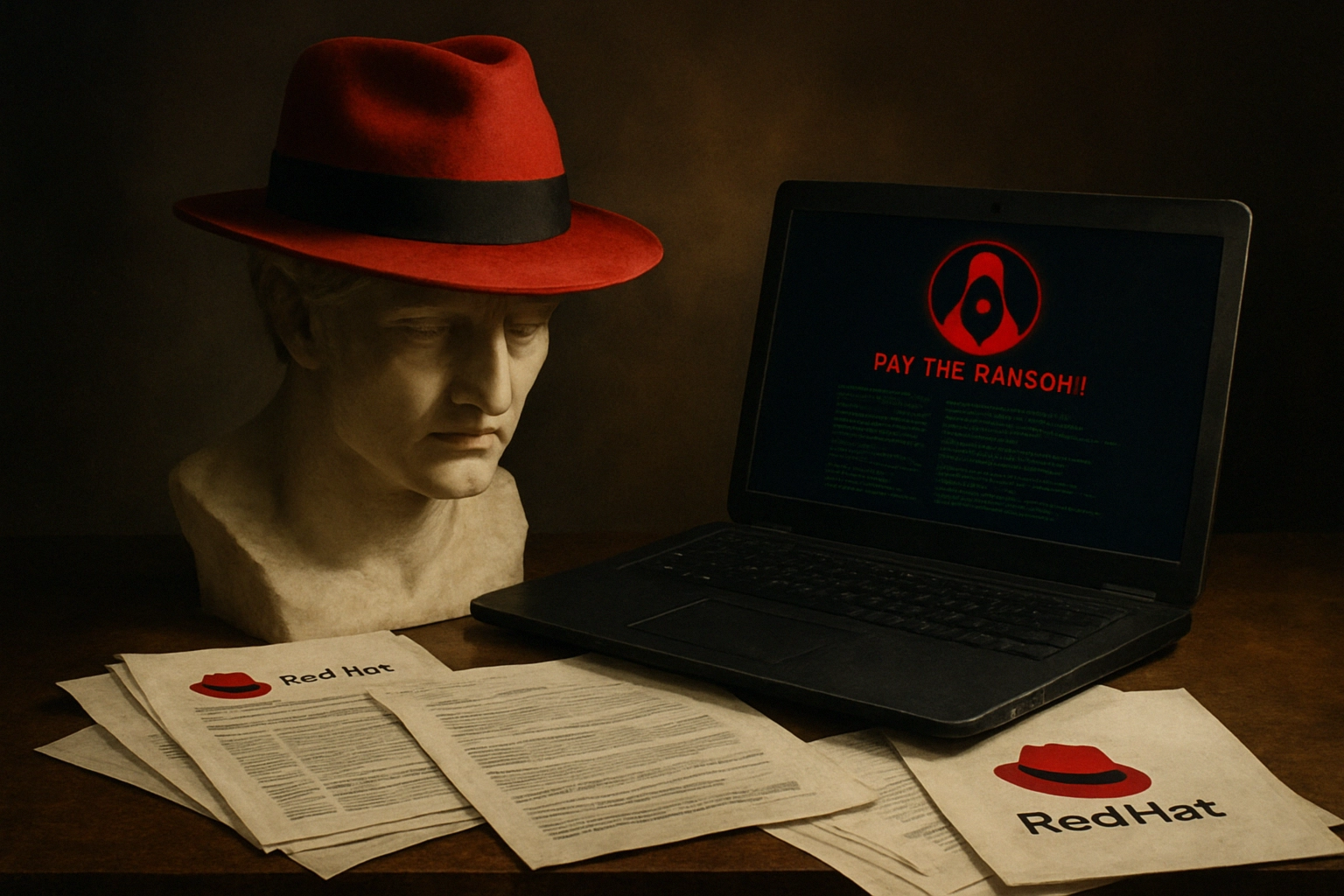

Red Hat: GitLab-Kompromittierung, EaaS-Erpressung und Risiken durch exponierte CER-Berichte

Die Erpressergruppe Scattered Lapsus$ Hunters behauptet, Red Hat zu erpressen, und hat auf einem neuen ShinyHunters-Leak-Portal erste Dokumentproben veröffentlicht. Laut ...

RondoDox: Neues IoT-Botnet attackiert Kameras, Router und Webserver mit Pwn2Own-Exploits

Ein neu identifiziertes IoT-Botnet namens RondoDox zielt laut Analysen von Trend Micro gezielt auf internet-exponierte IoT- und Netzwerkgeräte. Der Akteur ...

Redis schliesst Kritikalitaet 10,0: CVE-2025-49844 (“RediShell”) ermoeglicht RCE ueber Lua

Die Sicherheitsverantwortlichen von Redis haben Updates fuer die kritische Schwachstelle CVE-2025-49844 veroeffentlicht. Die Luecke erreicht eine CVSS-Bewertung von 10,0 und ...

Oracle E‑Business Suite unter Beschuss: CVE-2025-61882 erlaubt RCE ohne Login – Angriffe in freier Wildbahn

Eine kritische 0‑Day‑Schwachstelle in Oracle E‑Business Suite mit der Kennung CVE-2025-61882 wird seit August 2025 aktiv ausgenutzt. Laut Branchenanalysten setzen ...

Angreifer missbrauchen DFIR-Tool Velociraptor: Privilegieneskalation via CVE-2025-6264 und Ransomware auf Windows/ESXi

Zahlreiche Vorfälle zeigen derzeit, wie legitime Forensik- und Admin-Tools als Tarnkappe für Angriffe dienen. Nach Erkenntnissen von Cisco Talos setzen ...

Gemini Trifecta: Prompt-Injection in Google Gemini offenbart LLM‑Risiken in Cloud-Umgebungen

Forschende von Tenable haben technische Details zu drei inzwischen behobenen Schwachstellen in der KI-Plattform Google Gemini veröffentlicht, die unter dem ...

Microsoft Edge blockiert bösartige Sideload-Erweiterungen: Erkennung und Widerruf ab November 2025

Microsoft hat eine neue Schutzfunktion für Edge angekündigt, die lokal installierte (sideload) bösartige Erweiterungen erkennen und widerrufen soll. Der globale ...

OpenSSL schliesst drei Schwachstellen: Jetzt aktualisieren, ARM64‑Timing‑Risiko im Blick behalten

Das OpenSSL‑Projekt hat Sicherheitsupdates für mehrere Branches veröffentlicht und damit drei Schwachstellen mit unterschiedlichen Auswirkungen behoben. Patches stehen in 3.5.4, ...

Cyberangriff auf Asahi: Produktion in Japan vorübergehend gestoppt – Ursachen, Auswirkungen und Sicherheitsmassnahmen

Die Asahi Group Holdings, einer der weltweit grössten Bierproduzenten und Marktführer in Japan, ist Ziel eines Cyberangriffs geworden. Das Unternehmen ...