Cybersecurity Nachrichten

Bleiben Sie auf dem Laufenden mit den neuesten Nachrichten und Entwicklungen in der Cybersicherheit. Schauen Sie in unserem Bereich ‚Aktuellste Nachrichten über Cybersicherheit‘ nach den neuesten Informationen.

Biometrische SIM-Karten-Verifizierung in Südkorea: Gesichtserkennung soll Telefonbetrug eindämmen

Südkorea verschärft seine Maßnahmen gegen Telefonbetrug und Identitätsmissbrauch grundlegend: Künftig wird die Aktivierung neuer SIM-Karten an eine verpflichtende biometrische Verifizierung ...

Offene Kennzeichenerkennungs-Datenbank in Usbekistan enthuellt massive Cyberrisiken

In Usbekistan war ueber einen laengeren Zeitraum die nationale Datenbank eines Systems zur automatischen Kennzeichenerkennung (ANPR/ALPR) ohne jede Zugangsbeschraenkung im ...

Webrat-Trojaner: Wie gefaelschte GitHub-Exploits gezielt Studierende und Einsteiger angreifen

Im Frühjahr 2025 wurde der Trojaner Webrat erstmals in der Breite beobachtet – damals vor allem verbreitet über Cheats für ...

Gmail-Adresse ändern ohne neues Konto: Sicherheitsanalyse der neuen Google-Funktion

Google bereitet eine der einschneidendsten Änderungen für Gmail-Nutzer seit Jahren vor: Künftig soll es möglich sein, die primäre Gmail-Adresse zu ...

Trust Wallet Hack: Kompromittierte Chrome-Erweiterung fuehrt zu Millionenverlusten

Der beliebte Kryptowallet-Anbieter Trust Wallet ist von einem schweren Sicherheitsvorfall betroffen: Die Chrome-Erweiterung des Wallets wurde kompromittiert und für den ...

Kritische MongoDB-Sicherheitslücke CVE-2025-14847: RCE-Angriff auf Datenbanken möglich

MongoDB hat eine kritische Sicherheitslücke in MongoDB Server (CVE-2025-14847) offengelegt, über die Angreifer aus der Ferne beliebigen Code auf verwundbaren ...

Mutmasslicher DDoS-Angriff auf La Poste legt digitale Dienste in Frankreich lahm

Die nationale Post- und Bankengruppe La Poste in Frankreich hat eine gravierende IT-Störung erlebt, die zentrale digitale Angebote zeitweise ausser ...

MacSync: Wie signierte und notarierte macOS-Apps für Passwortdiebstahl missbraucht werden

Die Annahme, macOS sei für Cyberkriminelle wenig attraktiv, ist längst überholt. Ein aktuelles Beispiel liefert der Stealer MacSync, der inzwischen ...

Nissan-Datenleck nach Cyberangriff auf Red Hat: Supply-Chain-Risiko für die Autoindustrie

Der japanische Automobilhersteller Nissan Motor Co., Ltd. hat den unbefugten Zugriff auf personenbezogene Daten von Tausenden Kunden bestätigt. Auslöser ist ...

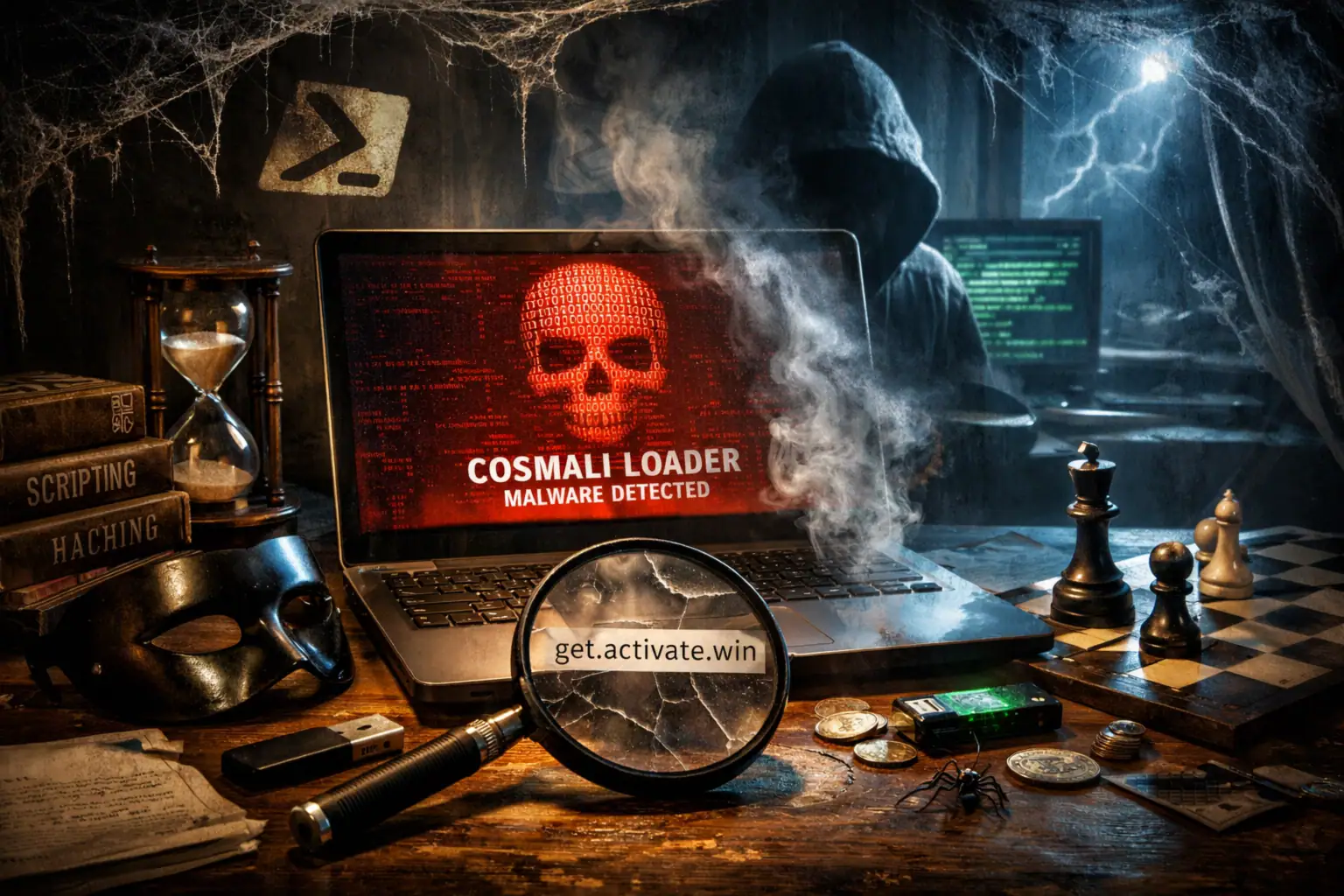

Cosmali Loader: Typosquatting-Angriff auf Microsoft Activation Scripts gefährdet Windows-Systeme

Windows-Nutzer sehen sich aktuell mit einer neuen Angriffskette konfrontiert, bei der ein gefälschter Domain für Microsoft Activation Scripts (MAS) ausgenutzt ...