Cybersecurity Nachrichten

Bleiben Sie auf dem Laufenden mit den neuesten Nachrichten und Entwicklungen in der Cybersicherheit. Schauen Sie in unserem Bereich ‚Aktuellste Nachrichten über Cybersicherheit‘ nach den neuesten Informationen.

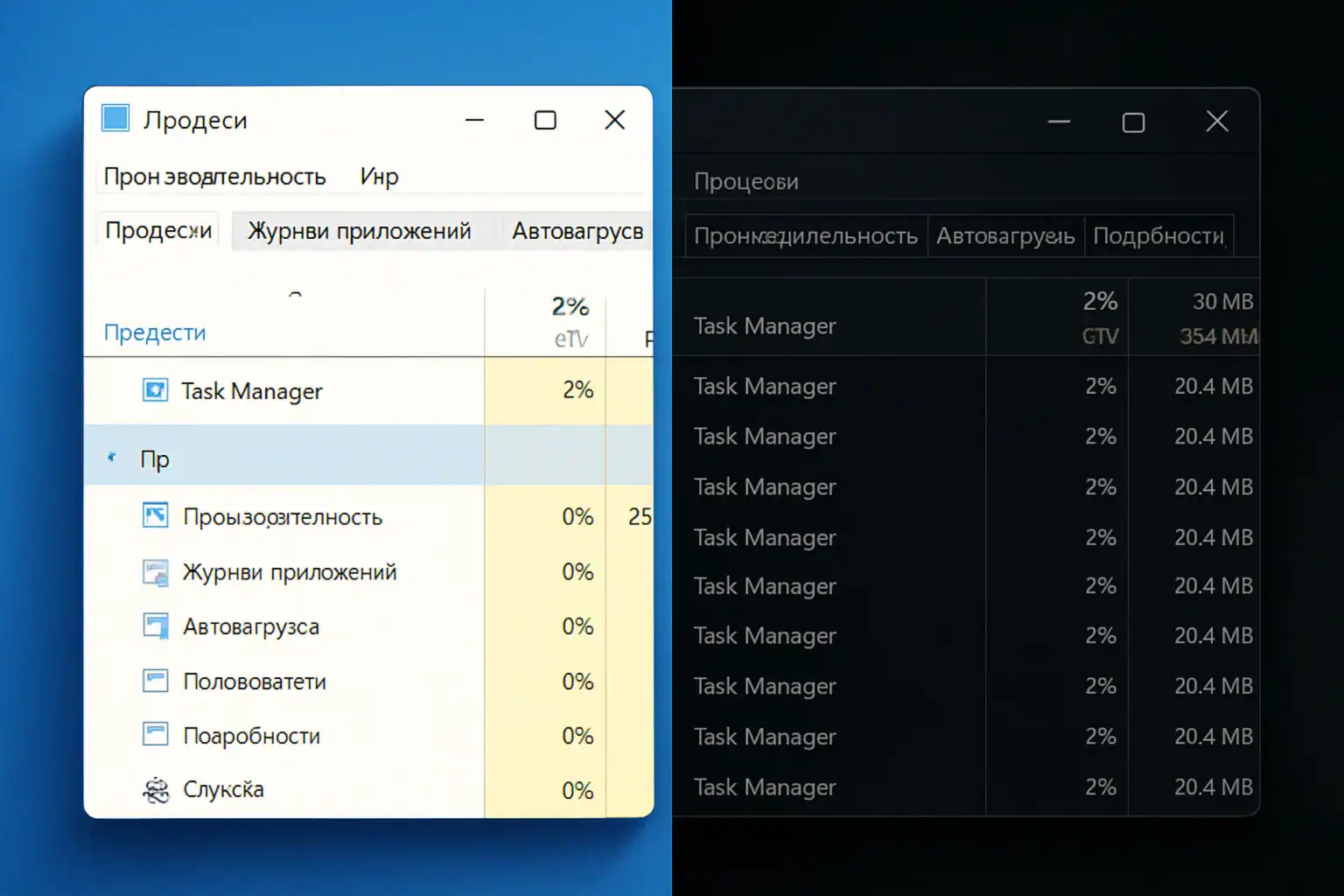

Windows 11: Optionales Update KB5067036 verursacht Task-Manager-Bug mit spürbaren Performance-Einbußen

Ein fehlerhaftes optionales Update für Windows 11 führt derzeit zu einem reproduzierbaren Problem mit dem Task-Manager. Das am 28. Oktober ...

KI-Malware im Fokus: PromptFlux zeigt selbstmodifizierenden Code und missbraucht Gemini-API

Cyberkriminelle integrieren generative KI zunehmend nicht nur in die Vorbereitung von Angriffen, sondern direkt in Schadcode. Die Google Threat Intelligence ...

LandFall nutzt DNG-Bilder für Zero‑Click‑Exploits gegen Samsung Galaxy

Forscher von Palo Alto Networks haben mit LandFall eine bisher unbekannte Spionageplattform offengelegt, die seit mindestens Juli 2024 eine 0‑Day ...

CVE-2025-11833 in Post SMTP: aktive WordPress-Angriffe und was Betreiber jetzt tun müssen

Angreifer nutzen aktuell eine kritische Schwachstelle CVE-2025-11833 im beliebten WordPress-Plugin Post SMTP (über 400.000 Installationen), um Passwort-Zurücksetzungslinks abzufangen und Admin-Konten ...

Proofpoint warnt: Cyberangriffe auf Logistiker führen zu realen Cargo-Umleitungen

Cyberkriminelle verknüpfen digitale Einbrüche mit physischen Diebstählen: Laut neuen Erkenntnissen von Proofpoint zielen Kampagnen auf Transport- und Logistikunternehmen ab, kapern ...

VS Code Marketplace: Boesartige Erweiterung „susvsex“ kombiniert Exfiltration und AES‑256‑Verschluesselung

Forschende von Secure Annex haben im Visual Studio Code Marketplace eine Erweiterung entdeckt, die sich als Entwickler-Tool tarnt, aber Grundfunktionen ...

NFC-Malware auf Android: HCE-Missbrauch in Osteuropa nimmt rasant zu

In Osteuropa beobachten Sicherheitsforscher einen deutlichen Anstieg von Android-Schadsoftware, die gezielt kontaktlose Zahlungen angreift. Zimperium meldet in den vergangenen Monaten ...

PhantomRaven: Bösartige npm-Pakete nutzen Remote Dynamic Dependencies für verdeckte Supply-Chain-Angriffe

Forschende von Koi Security haben eine langlaufende Kampagne namens PhantomRaven offengelegt: Seit August 2024 wurden im npm-Ökosystem 126 bösartige Pakete ...

LayerX meldet CSRF-Verkettung mit persistenter Atlas-Speicherfunktion: Risiko für dauerhafte Agentenkompromittierung

Die Sicherheitsforscher von LayerX haben nach eigenen Angaben eine Schwachstelle im neuen Browser ChatGPT Atlas von OpenAI identifiziert. Die Kombination ...

Ransomware-Zahlungen fallen auf Rekordtief: 23% der Opfer zahlen noch – Coveware sieht Trendbruch zugunsten der Verteidiger

Die Zahlungsbereitschaft nach Ransomware-Attacken sinkt auf ein historisches Minimum: Im dritten Quartal 2025 leisteten laut Coveware nur noch 23% der ...