Cybersicherheit Nachrichten

Bleiben Sie über die neuesten Cybersicherheitsvorfälle, Schwachstellen und Bedrohungen informiert. Wir berichten über Datenlecks, Ransomware-Kampagnen, kritische CVEs und regulatorische Updates – mit Kontext, was das für Sie bedeutet und wie Sie sich schützen können.

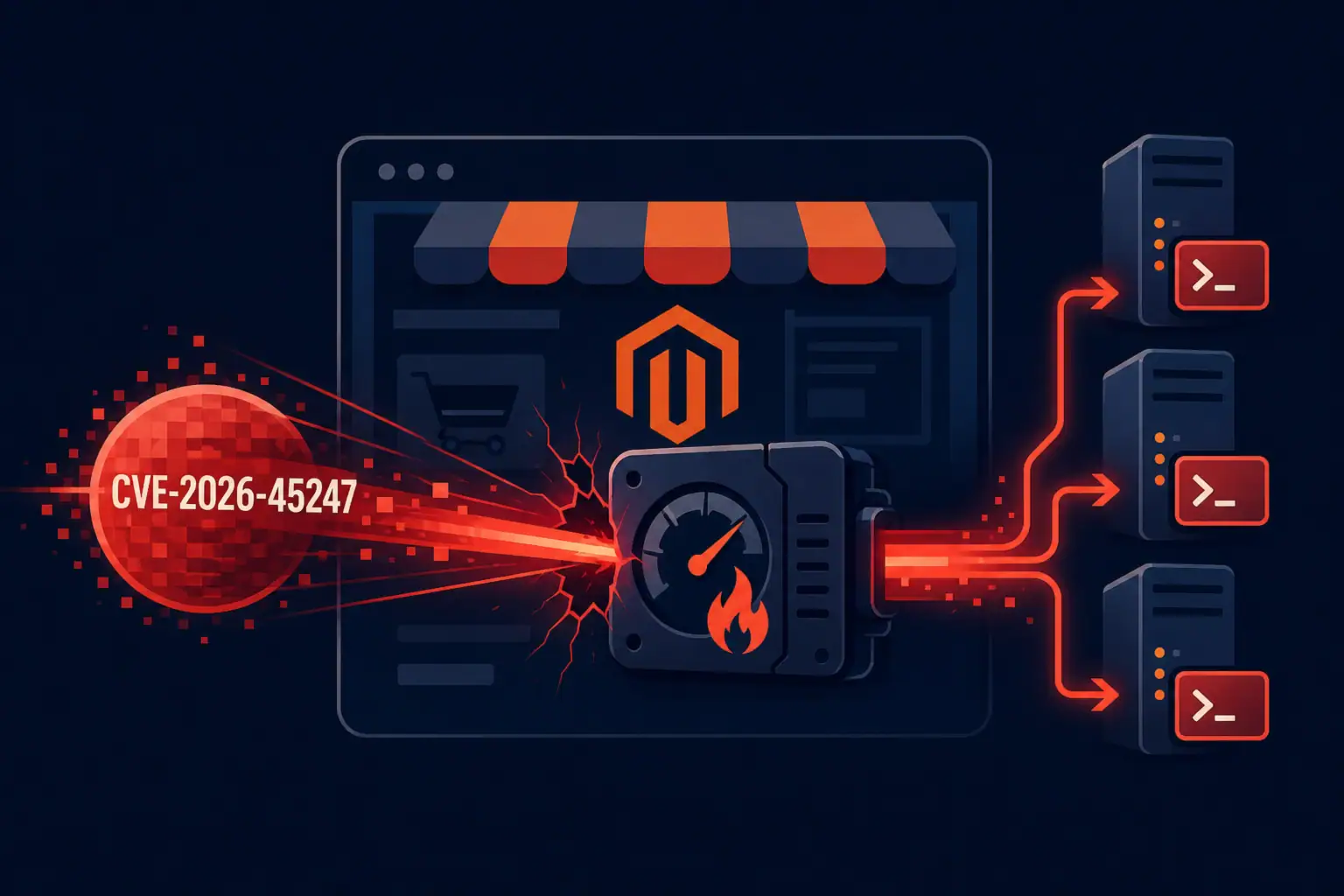

CVE-2026-45247 in Mirasvit Cache Warmer: RCE-Risiko für Magento-Shops

Am 3. Juni 2026 hat die US-Behörde Cybersecurity and Infrastructure Security Agency (CISA) die Schwachstelle CVE-2026-45247 in den Katalog Known ...

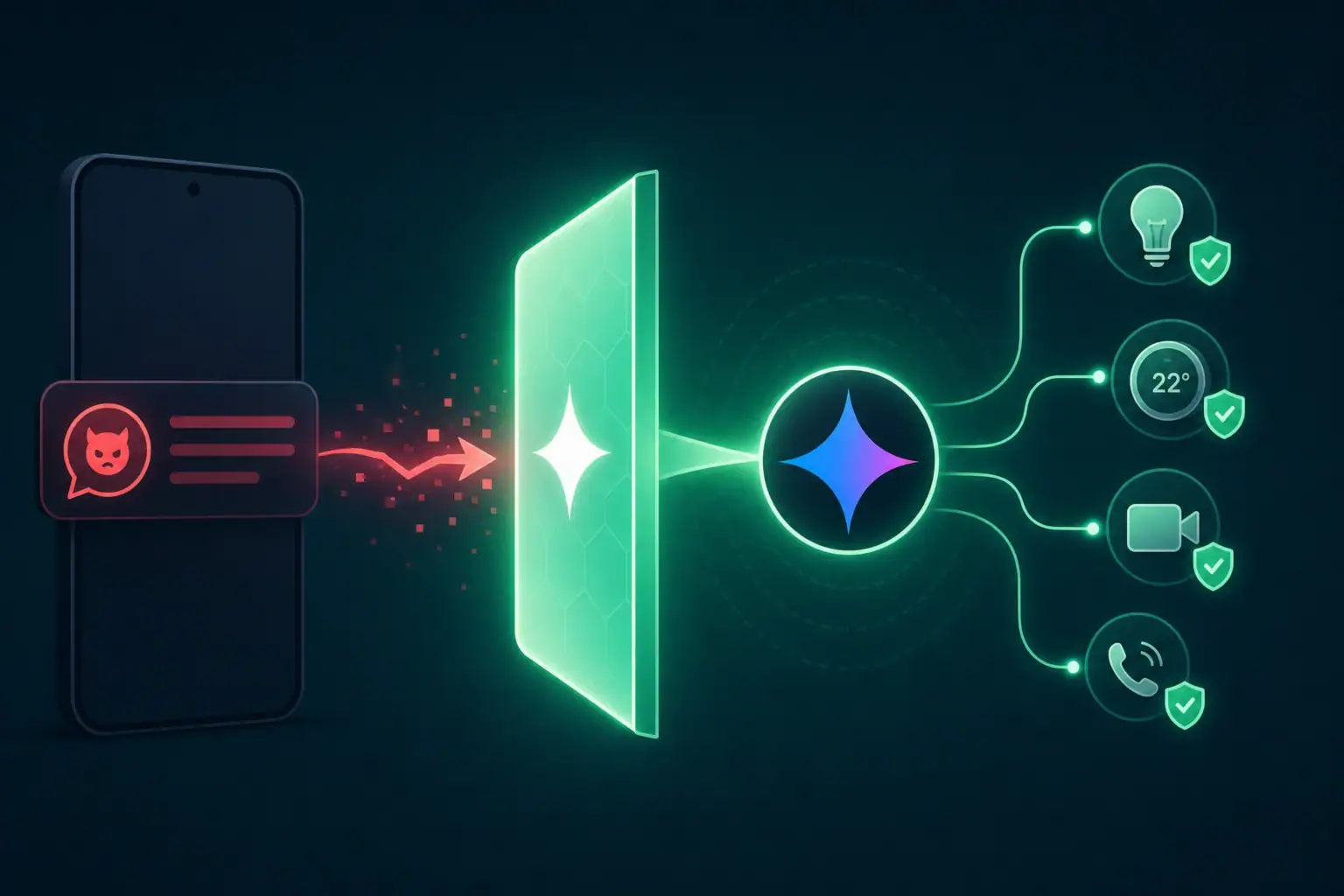

Prompt-Injection in Google Gemini über WhatsApp & Co. auf Android

Der Forscher Or Yair vom Unternehmen SafeBreach hat eine Technik der indirekten Prompt-Injection in den Sprachassistenten Google Gemini auf Android ...

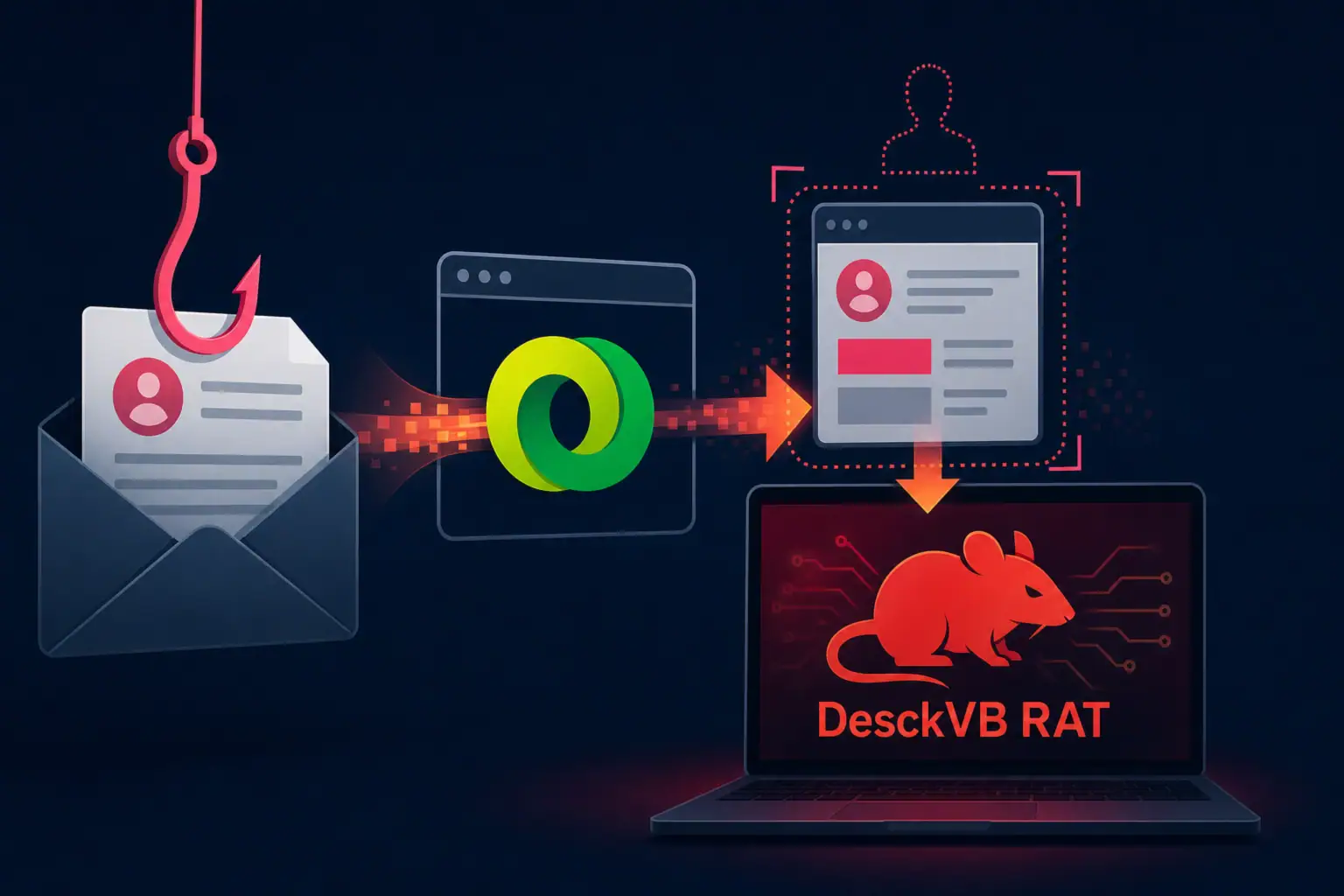

Phishing-Kampagne nutzt Google DoubleClick zur Verbreitung von DesckVB RAT

Forschende von Huntress haben eine Kampagne mit massenhaften Phishing-Mailings dokumentiert, in der Angreifer die legitime Domain des Google DoubleClick Campaign ...

FlagLeft in Microsoft 365 für Android: FOCI-Tokens bedrohten Konten

Microsoft hat Patches für vier Spoofing-Schwachstellen in den Android-Apps Word, PowerPoint, Excel und Microsoft 365 Copilot veröffentlicht, die es jeder ...

Analyse der neuen Redis RCE-Schwachstelle CVE-2026-23479

Am 5. Mai hat Redis Patches veröffentlicht für fünf Schwachstellen der Klasse RCE, von denen die schwerwiegendste — CVE-2026-23479 — ...

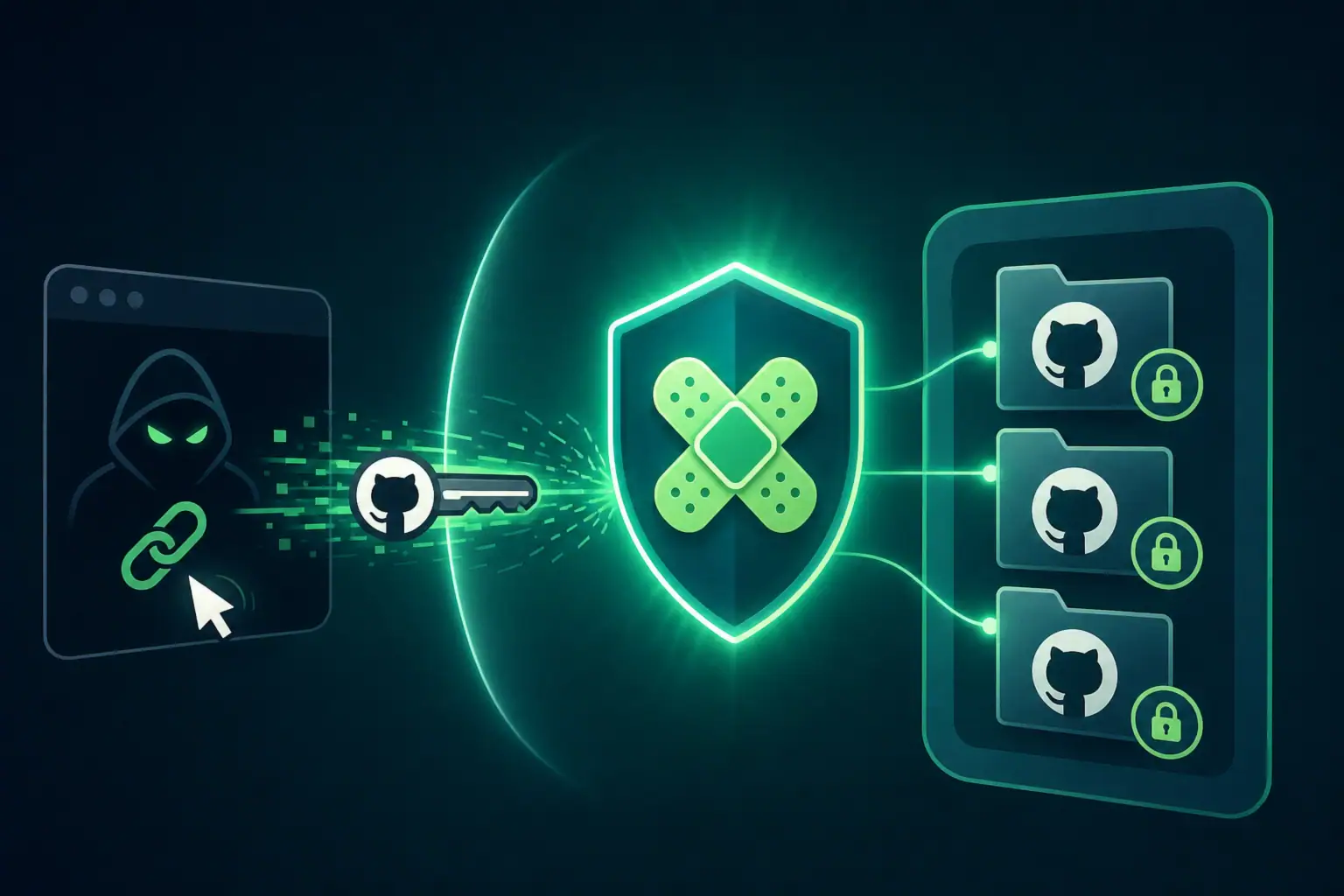

GitHub.dev-Schwachstelle erlaubt Diebstahl von OAuth-Tokens mit einem Klick

Der Sicherheitsforscher Ammar Askar (Ammar Askar) hat Details veröffentlicht zu einem Angriff auf die browserbasierte Umgebung GitHub.dev, der es ermöglicht, ...

NTLMv2-Hash-Leak über Windows-Search-URI: Risiko und Gegenmaßnahmen

Forschende von Huntress haben Details veröffentlicht zu einer ungepatchten Schwachstelle im Protokoll-Handler search: unter Windows, die es Angreifenden ermöglicht, den ...

Analyse der HTTP/2 Bomb und Risiken für Apache, NGINX & Co.

Forschende des Unternehmens Calif haben eine Beschreibung einer neuen Remote-Attacke vom Typ Denial-of-Service (DoS) veröffentlicht, die den Namen HTTP/2 Bomb ...

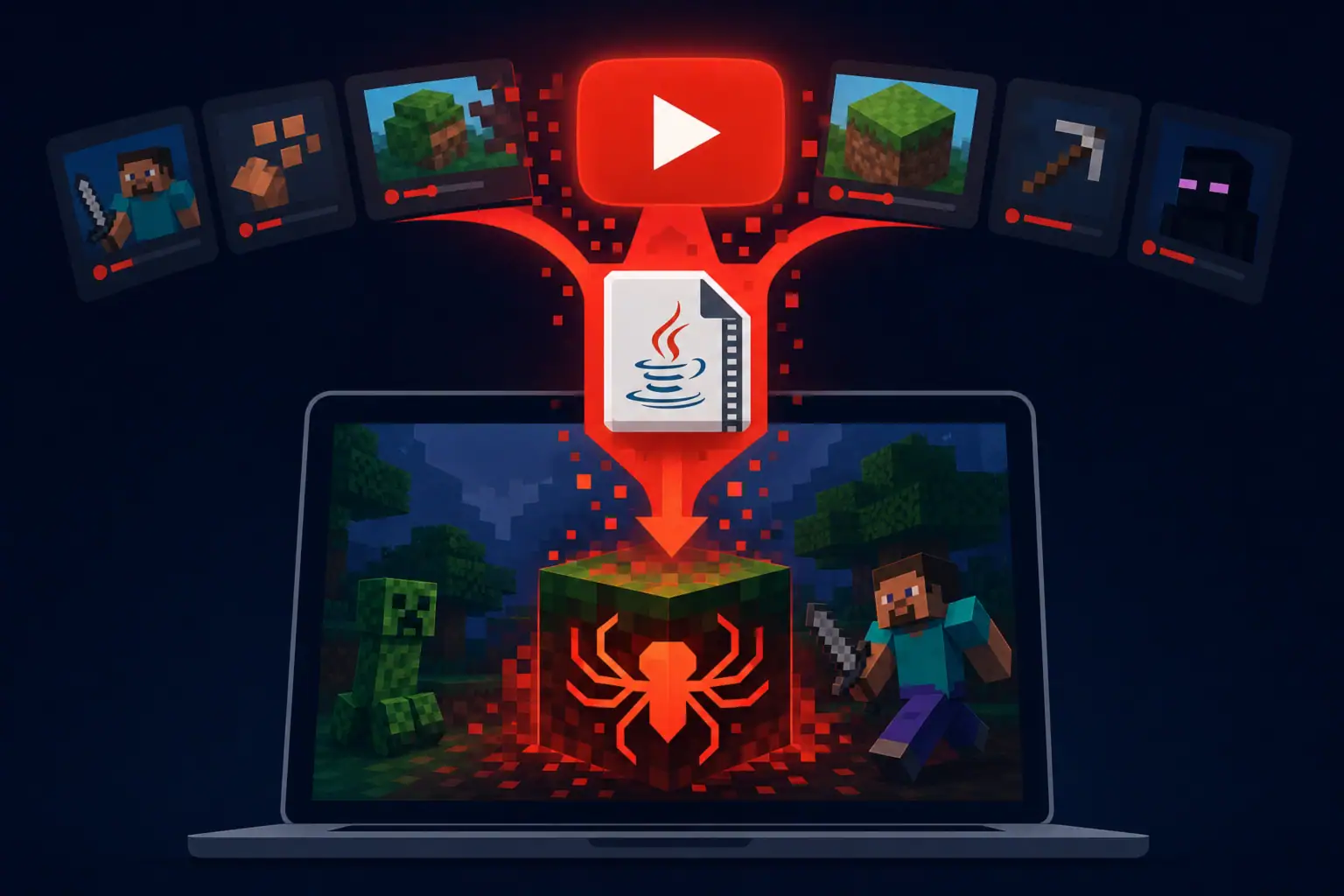

Weedhack-Kampagne: MaaS-Plattform nimmt Minecraft-Spieler ins Visier

McAfee Labs hat die Kampagne Weedhack offengelegt – eine Plattform nach dem Modell „Malware-as-a-Service“ (MaaS), die auf Minecraft-Spieler abzielt. Laut ...